香港保安觀察報告 (2019年第二季度)

本中心很高興為你帶來2019年第二季度的「香港保安觀察報告」。

現今,有很多「隱形」系統(電腦及其他設備)在使用者不知情下被攻擊者入侵控 制。在這些系統上的數據可能每天都被盜取和暴露,並用於不同種類的犯罪活動上。

《香港保安觀察報告》旨在提高公眾對香港被入侵系統狀況的認知,以便他們可以作出更好的資訊保安決策。

報告提供的數據是,在香港被發現曾經遭受或參與各類型網絡攻擊活動的系統,包括網頁塗改、釣魚網站、惡意程式寄存、殭屍網絡控制中心(C&C) 或殭屍電腦等。「香港系統」其定義是處於香港網絡內,或其主機名稱的頂級域名是「.hk」或「. 香港」的系統。

報告概要

在 2019年第二季度,有關香港的唯一網絡攻擊數據共有 62,284 個。數據並不是來自 HKCERT 所接獲的事故報告,而是從IFAS1 系統的 13 個來源2收集所得。

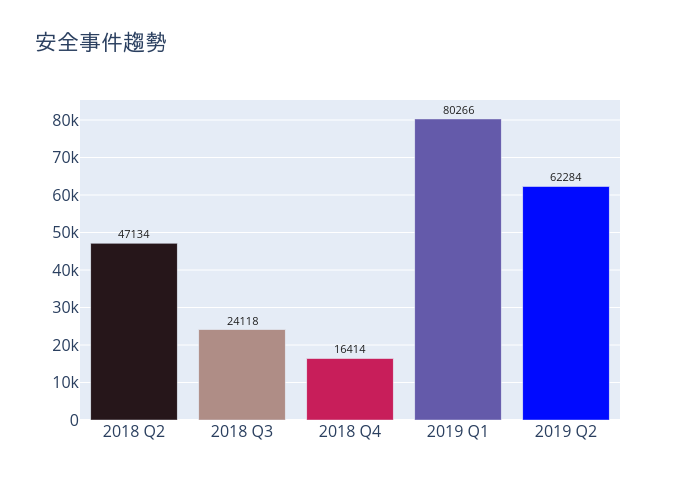

圖1 – 安全事件趨勢

2019 年第二季度的安全事件總數比第一季度下降 22%(17,982 宗),主要是由於惡意程式寄存事件的數量顯著下降,但其他事件在本季度呈上升趨勢,其中釣魚網站事件升幅最大,超過3倍;網頁塗改和殭屍網絡事件分別增加 67% 和 55%。在2019年的首兩季度中,有關香港的安全事件皆處於相對偏高的水平。HKCERT 將於今年8月通知受影響人員檢查和清理其伺服器。

與伺服器有關的安全事件

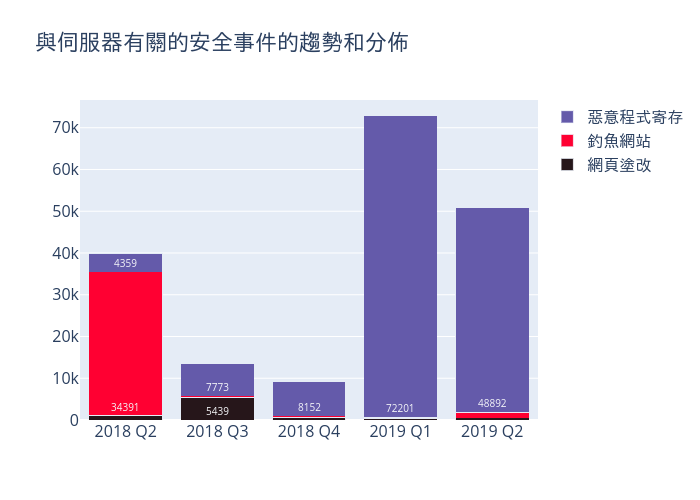

與伺服器有關的安全事件有: 惡意程式寄存、釣魚網站和網頁塗改。以下為其趨勢和分佈:

圖2 –與伺服器有關的安全事件的趨勢和分佈

圖2 –與伺服器有關的安全事件的趨勢和分佈

正如 2019年第一季的報告所示,我們觀察到3 月出現大量惡意程式寄存事件,類似事件在第二季持續出現。雖然惡意程式寄存事件的數量從上一季度的 72,201 宗減少至今季度的 48,892 宗,而惡意程式寄存的網址/IP 比率減半到 10,但涉及惡意程式寄存 IP 地址的數量增加 33%,總共錄得4,851個。,這說明了惡意程式寄存的趨勢,並沒有實際下降的跡象。當中 ASN AS38197(Sun Network)託管了最多惡意程式寄存的網址(佔總數 36%)。HKCERT 於今年 4 月曾通知受影響人員檢查和清理其伺服器。我們注意到在第一季被感染的 IP,大部份(70%)並未於第二季度出現。

釣魚網站事件的數量從第一季度的 289 宗躍升到第二季度的 1,306 宗,增幅超過三倍。值得注意的是,超過 40% 的網絡釣魚事件都是針對 apple.com 和 icloud.com。最常見的網絡釣魚方法是將合法組織的域名添加到子域名中(例如 http://www.icloud.com.example.com),誤導受害者以為網站是屬於該組織。同時,可以看到所涉及的釣魚網站 IP 數量上升到 302 個。經分析後發現,涉及最多事件的 IP 為 103.65.182.5,有 198 宗(佔15%); 其次是 IP 為 103.65.182.89,共有 151 宗(佔12%); 兩者均在AS38197(Sun Network)註冊。

對於網頁塗改事件,從第一季度的318宗增加到第二季度的532宗;涉及網頁塗改的 IP 上升18%,有204個。前 5 個寄存的 IP地址共209個(佔39%);當中這些網頁塗改事件是由於攻擊者入侵寄存多個網站的漏洞伺服器所導致。

| HKCERT促請系統和應用程式管理員保護好伺服器 |

|

殭屍網絡相關的安全事件

殭屍網絡相關的安全事件可以分為兩類:

- 殭屍網絡控制中心(C&C) 安全事件 — 涉及少數擁有較強能力的電腦,向殭屍電腦發送指令。受影響的主要是伺服器。

- 殭屍電腦安全事件 — 涉及到大量的電腦,它們接收來自殭屍網絡控制中心(C&C) 的指令。受影響的主要是家用電腦。

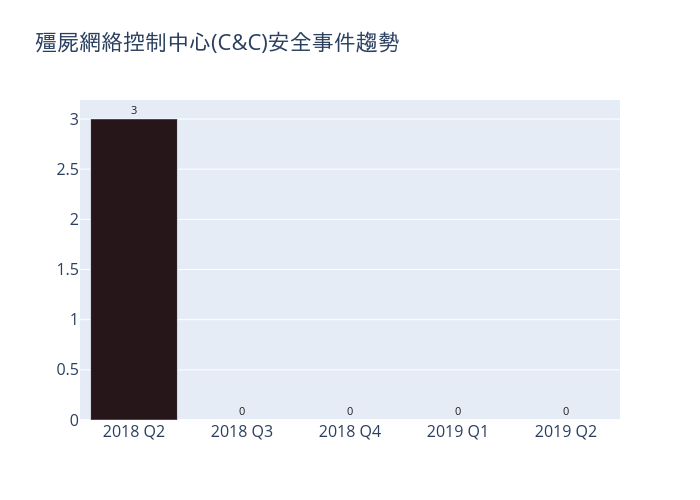

以下將是殭屍網絡控制中心(C&C)安全事件的趨勢:

圖3 – 殭屍網絡控制中心(C&C)安全事件的趨勢

在本季沒有收到殭屍網絡控制中心的事件報告。

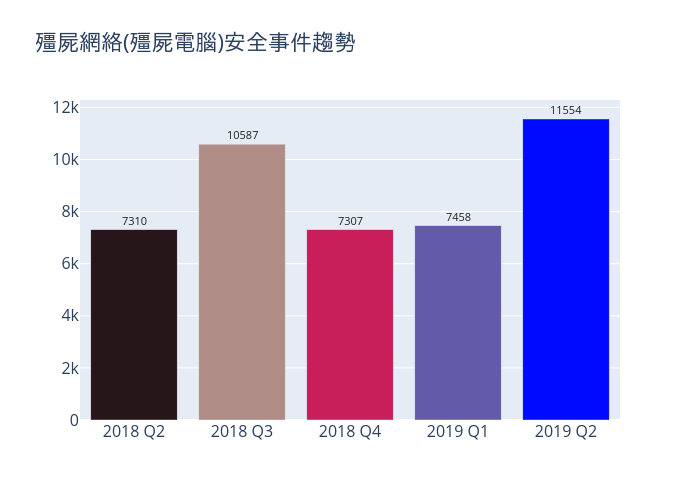

以下為殭屍電腦安全事件的趨勢:

圖4 - 殭屍電腦安全事件的趨勢

與過往比較,2019年第二季度香港網絡上的殭屍網絡(殭屍電腦)的數量錄得有紀錄以來最多的 11,554宗,主要原因是 Ramnit 從第一季度的 57 個,急劇增加到第二季度的 4,522 個,升幅超過78倍。

同時,Ramnit 躍升至香港網絡主要殭屍網絡家族的第一名,而 Mirai 則從第一名下降至第二名。Ramnit 的操作者主要專注於竊取敏感信息,例如密碼和在線銀行登錄憑證。 它還可以作為允許未經授權訪問的後門功能。

值得注意的是,根據 2019 年第二季度的數據,在 6 月 12 日和 6 月 14 日,試圖連接到 Ramnit sinkhole 的唯一 IP 數量急劇增加。當中超過 99% 的受感染 IP 在 ASN AS138979(AresFlare CO.,Ltd(柬埔寨))和 AS138570(AresFlare Network Limited)下註冊,HKCERT 在常規殭屍網絡清理活動時已通知所有受影響的 ASN。

| HKCERT促請使用者保護好電腦,免淪為殭屍網絡的一部分。 |

|

自2013年6月,本中心一直有跟進接收到的保安事件,並主動接觸本地互聯網供應商以清除殭屍網絡。現在殭屍網絡的清除行動仍在進行中,針對的是幾個主要的殭屍網絡家族,包括WannaCry, Avalanche, XCode Ghost, Pushdo, Citadel, Mumblehard, Ramnit, ZeroAccess 及 GameOver Zeus。

本中心促請市民大眾參與殭屍網絡清除行動,確保自己的電腦沒有被惡意程式感染及控制。

為己為人,請保持網絡世界潔淨。

| 使用者可HKCERT提供的指引,偵測及清理殭屍網絡 |

|

下載報告

< 請按此 下載香港保安觀察報告 >

1 Information Feed Analysis System (IFAS) 是HKCERT 建立的系統,用作收集有關香港的環球保安資訊來源中有關香港的保安數據作分析之用

分享至