香港保安觀察報告 (2019年第一季度)

本中心很高興為你帶來2019年第一季度的「香港保安觀察報告」。

現今有很多「隱形」殭屍電腦, 在使用者還不知道的情況下,被攻擊者入侵及控制。這些電腦上的數據可能每天都被盜取及暴露,而電腦則被利用進行各種的犯罪活動。

香港保安觀察報告旨在提高公眾對香港被入侵電腦狀況的「能見度」,以便公眾可以做更好資訊保安的決策。

報告提供在香港被發現曾經遭受或參與各類型網絡攻擊活動的電腦的數據,包括網頁塗改,釣魚網站,惡意程式寄存,殭屍網絡控制中心(C&C)或殭屍電腦等。香港的電腦的定義,是處於香港網絡內,或其主機名稱的頂級域名是「.hk」或「.香港」的電腦。

報告概要

本報告是2019年第一季季度報告。

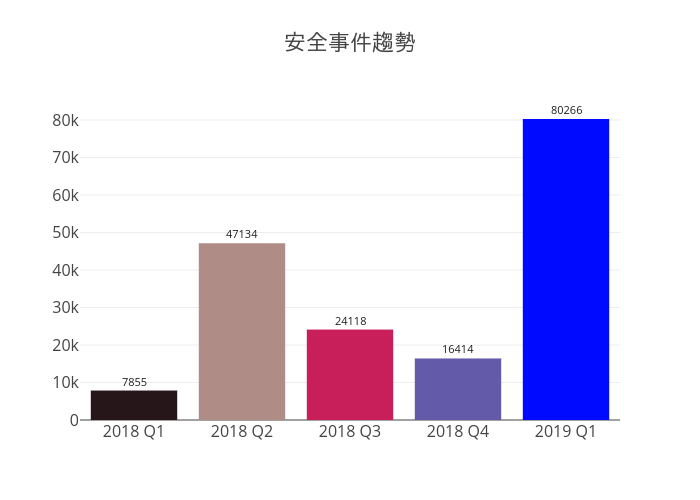

在 2019 年第一季,有關香港的唯一的網絡攻擊數據共有 80,266 個。數據經IFAS1 系統由13個來源2收集。它們並不是來自 HKCERT 所收到的事故報告。

圖1 – 安全事件趨勢

2019 年第一季度的安全事件總數比上一個季度躍升了389% 或63,852 宗。當網頁塗改和釣魚網站事件的數量呈下降趨勢,惡意程式寄存事件上比2018 年第四季度大幅升近8 倍,達到近年新高。(見Figure 2)

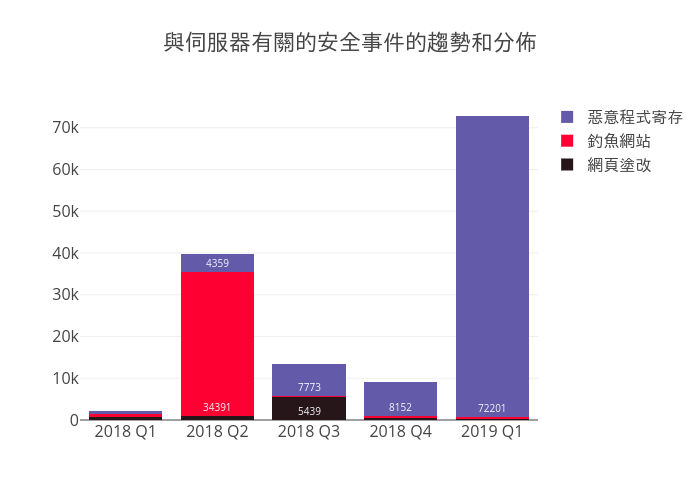

與伺服器有關的安全事件

與伺服器有關的安全事件有: 惡意程式寄存、釣魚網站和網頁塗改。以下為其趨勢和分佈:

圖2 –與伺服器有關的安全事件的趨勢和分佈

圖2 –與伺服器有關的安全事件的趨勢和分佈

惡意程式寄存事件的數量從2018 年第四季度的8,152 宗大幅增加到2019 年第一季度的72,201 宗或增加了786%。在這些事件中,每個事件都涉及一個唯一的惡意程式網址。儘管唯一網址/IP 比率從53 倍減少逾半至20 倍,前兩個IP 43.240.13.41 和 45.124.72.40 分別佔5,366 和4,586 宗事件。與此同時,其唯一IP 數量顯著地從154 個攀升到3,643 個。

根據日誌紀錄,間歇性的Ramnit 網絡攻擊從2019 年3 月開始。於2019 年3 月6 日,事件數量達到高峰的11,464 宗。部分受感染的IP (在同一IP 位址區塊) 註冊大量類似的域名,可以看出這些IP 在同一網路中受感染,並參與了大規模的事件。我們注意到另一個現象是有138 個IP 涉及超過100 個唯一惡意程式網址,佔53,801 宗或整體事件的75%。由於Ramnit 能於主機產生偽隨機連結,大量的惡意程式網址便生產了出來。儘管受感染的IP 位址位於香港, 惡意程式寄存網站主要來自中國。其中一部分包含非法賭博內容。該攻擊活動並非主要針對香港。HKCERT 已通知受影響的人員進行清理其惡意程式寄存連結,並找出其伺服器是否出現安全漏洞。

另一方面,釣魚網站事件的數量從2018 年第四季度的365 宗輕微下降到2019 年第一季度的289 宗或下跌了21%。在這些事件中,每個事件都涉及一個唯一的網絡釣魚網址。其涉及的唯一IP 數量亦降至72 個。同時,網頁塗改事件數量亦逐漸下降到318 宗,其唯一網址/IP 比率維持於2。於2019 第一季度,網絡釣魚及網頁塗改事件的數量均低於前幾個季度。

| HKCERT促請系統和應用程式管理員保護好伺服器 |

|

殭屍網絡相關的安全事件

殭屍網絡相關的安全事件可以分為兩類:

- 殭屍網絡控制中心(C&C) 安全事件 — 涉及少數擁有較強能力的電腦,向殭屍電腦發送指令。受影響的主要是伺服器。

- 殭屍電腦安全事件 — 涉及到大量的電腦,它們接收來自殭屍網絡控制中心(C&C) 的指令。受影響的主要是家用電腦。

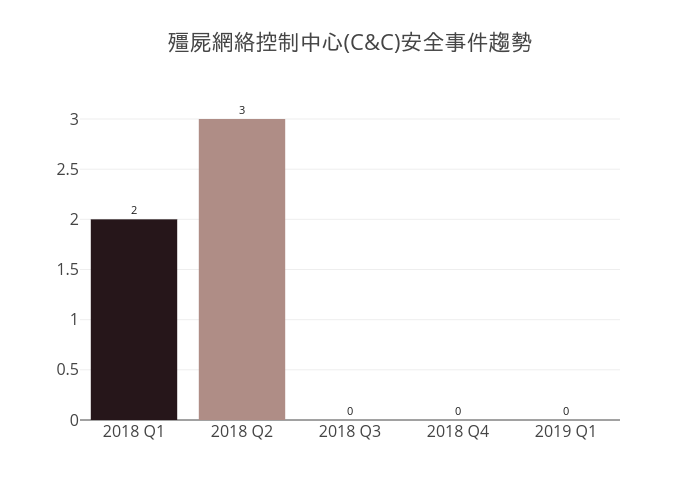

以下將是殭屍網絡控制中心(C&C)安全事件的趨勢:

圖3 – 殭屍網絡控制中心(C&C)安全事件的趨勢

在本季沒有收到殭屍網絡控制中心的事件報告。

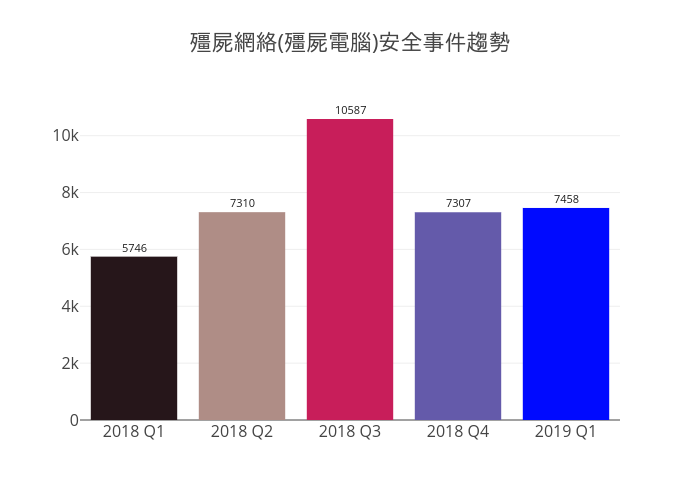

以下為殭屍電腦安全事件的趨勢:

圖4 - 殭屍電腦安全事件的趨勢

2019 年第一季度香港網絡上的殭屍網絡(殭屍電腦)宗數只輕微上升了2%。五大殭屍網絡維持不變,Mirai 殭屍網絡仍是香港網絡上主要的殭屍網絡家族排名首位,佔4,521 宗事件或總數的61%。排名第二及第三的殭屍網絡家族分別為WannaCry 及Conficker,其唯一IP 位址分別有989 及565 個。

與上個季度相比,Gamarue 的唯一IP 位址從1 個顯著增加至112 個。Gamarue 有多種感染方法, 可以通過USB、電子郵件、漏洞攻擊套件、軟件安裝等方式傳播。HKCERT 呼籲大眾提高安全意識, 以保護他們的伺服器和設備。

| HKCERT促請使用者保護好電腦,免淪為殭屍網絡的一部分。 |

|

自2013年6月,本中心一直有跟進接收到的保安事件,並主動接觸本地互聯網供應商以清除殭屍網絡。現在殭屍網絡的清除行動仍在進行中,針對的是幾個主要的殭屍網絡家族,包括WannaCry, Avalanche, XCode Ghost, Pushdo, Citadel, Mumblehard, Ramnit, ZeroAccess 及 GameOver Zeus。

本中心促請市民大眾參與殭屍網絡清除行動,確保自己的電腦沒有被惡意程式感染及控制。

為己為人,請保持網絡世界潔淨。

| 使用者可HKCERT提供的指引,偵測及清理殭屍網絡 |

|

下載報告

< 請按此 下載香港保安觀察報告 >

1 Information Feed Analysis System (IFAS) 是HKCERT 建立的系統,用作收集有關香港的環球保安資訊來源中有關香港的保安數據作分析之用

分享至