香港保安觀察報告 (2014年第三季度)

本中心很高興為你帶來2014年第三季度的「香港保安觀察報告」。

現今有很多「隱形」殭屍電腦, 在使用者還不知道的情況下,被攻擊者入侵及控制。這些電腦上的數據可能每天都被盜取及暴露,而電腦則被利用進行各種的犯罪活動。

香港保安觀察報告旨在提高公眾對香港被入侵電腦狀況的「能見度」,以便公眾可以做更好資訊保安的決策。

報告提供在香港被發現曾經遭受或參與各類型網絡攻擊活動的電腦的數據,包括網頁塗改,釣魚網站,惡意程式寄存,殭屍網絡控制中心(C&C)或殭屍電腦等。香港的電腦的定義,是處於香港網絡內,或其主機名稱的頂級域名是「.hk」或「.香港」的電腦。

報告概要

本報告是2014年第三季季度報告。

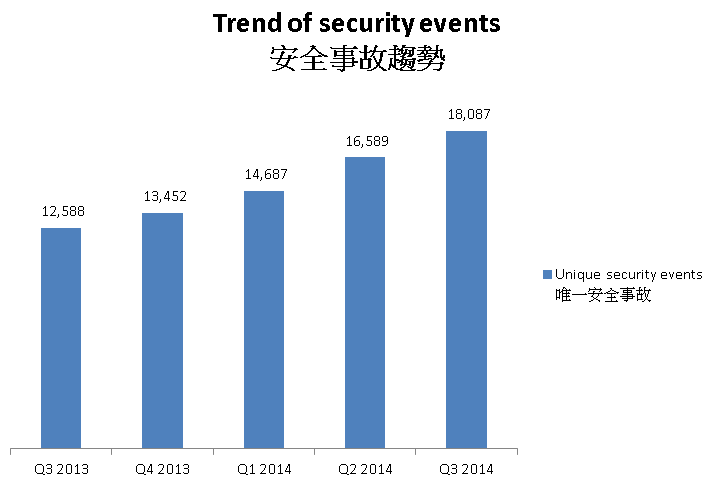

有關香港的唯一的網絡攻擊數據共有18,087個。數據經 IFAS1 系統由19個來源2 收集。它們並不是來自HKCERT 所收到的事故報告。

圖1 – 安全事件趨勢3

本季度安全事件的總數比上季有所增加,持續了由2013年第三季開始的升勢。本月升幅集中在與伺服器有關的安全事故,這類事故由2013年第四季開始一直上升。

與伺服器有關的安全事

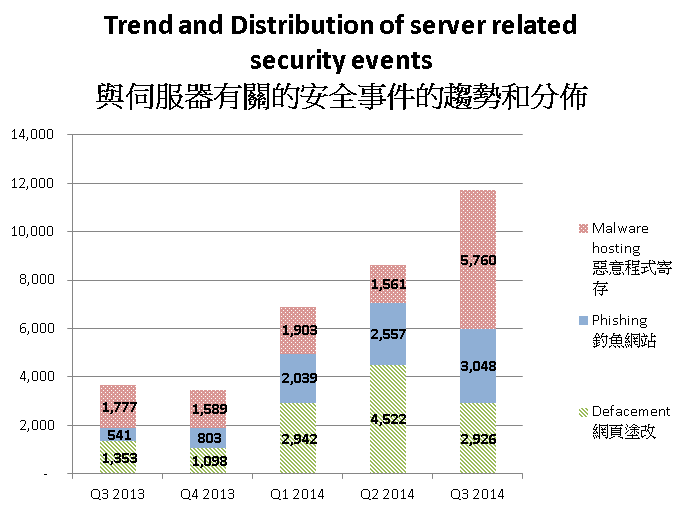

與伺服器有關的安全事件有: 惡意程式寄存、釣魚網站和網頁塗改。以下為其趨勢和分佈:

圖2 –與伺服器有關的安全事件的趨勢和分佈4

有關伺服器的安全事件的數量在2014年第三季顯著增加了36%。

網頁塗改攻擊的數量在本季度下降了35%,釣魚網站攻擊和惡意程式寄存的數量則分別上升了19%和269%。

惡意程式寄存的突然增加是由數個大型入侵事故引致。從唯一網址/URL比可以看到,此數字由上季的4.45大幅上升至14.12。最嚴重的一宗事故導致了2110個惡意程式寄存唯一網址。經調查後發現,大量的唯一網址是寄存在使用過時軟件的伺服器,這可能是導致伺服器被入侵的原因。HKCERT一再強調安裝安全更新的重要,網站與伺服器管理員應留意所用軟件的漏洞並及時進行更新。

本季我們發現了一個針對支付寶的釣魚網站活動,支付寶是一個受歡迎的在線支付系統。本季發現的3048個釣魚網站唯一網址當中,大約一半有這樣的相似式樣:[a/b][1-4].asp,如 “a1.asp”或 “b3.asp”。這個式樣之後可以有一個參數 “?bank=[bankname]”,這個參數用於控制釣魚網站內使用的銀行標誌,例如 “a1.asp?bank=ccb”。這些唯一網址都是指向一個冒認支付寶登入頁面的釣魚網站。

如用戶大意地在這些釣魚網站輸入他們的支付寶登入憑證,這些敏感資訊便可能被網絡罪犯取得,並有可能引致金錢上的損失。根據我們的資料,這種式樣的唯一網址在三月第一次被發現,並在之後逐漸增加。我們已把這些資訊轉交相關組織跟進,我們亦會繼續監察有關的釣魚網站唯一網址式樣。

| HKCERT促請系統和應用程式管理員保護好伺服器 |

|

殭屍網絡相關的安全事件

殭屍網絡相關的安全事件可以分為兩類:

- 殭屍網絡控制中心(C&C) 安全事件 — 涉及少數擁有較強能力的電腦,向殭屍電腦發送指令。受影響的主要是伺服器。

- 殭屍電腦安全事件 — 涉及到大量的電腦,它們接收來自殭屍網絡控制中心(C&C) 的指令。受影響的主要是家用電腦。

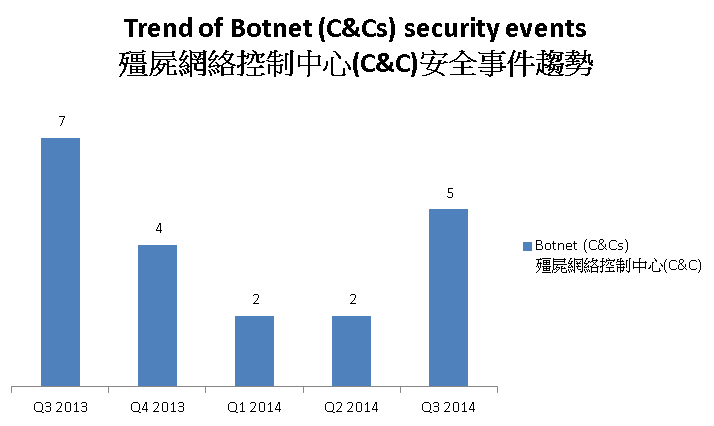

以下將是殭屍網絡控制中心(C&C)安全事件的趨勢:

圖3 – 殭屍網絡控制中心(C&C)安全事件的趨勢

殭屍網絡控制中心的數字在本季有所增加。

本季有5 個殭屍網絡控制中心的報告。其中三個被確定為Zeus的殭屍網絡控制中心,另外兩個是IRC殭屍網絡控制中心。

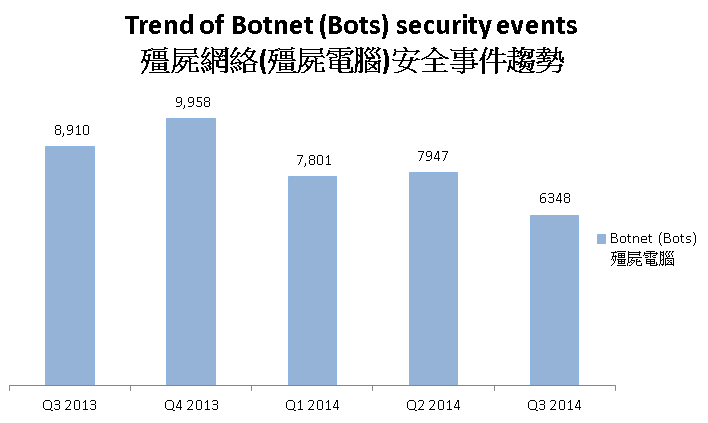

以下為殭屍電腦安全事件的趨勢:

圖4 - 殭屍電腦安全事件的趨勢5

殭屍電腦安全事件在本季度有所減少。

在2014年第三季,香港的殭屍電腦感染的數字減少了20%。十大殭屍網絡當中,九個的感染數目都出現下跌或保持平穩。

自2013年第二季有紀錄以來,Conficker, Zeus 及ZeroAccess一直都是頭三大殭屍網絡。當中,ZeroAccess的數字錄得最大跌幅。有關數字由2013年第三季的2802宗逐漸下跌至2014年第三季的1062宗,相當於37.9%或1740宗的跌幅。這個數字以每季300-500宗的速度平穩地下跌,如趨勢持續,ZeroAccess事件的數字可望在年底跌至一千宗以下。

自2013年6月,本中心一直有跟進接收到的保安事件,並主動接觸本地互聯網供應商以清除殭屍網絡。現在殭屍網絡的清除行動仍在進行中,針對的是幾個主要的殭屍網絡家族,包括Pushdo, Citadel, ZeroAccess及GameOver Zeus。

| HKCERT促請使用者保護好電腦,免淪為殭屍網絡的一部分。 |

|

本中心促請市民大眾參與殭屍網絡清除行動,確保自己的電腦沒有被惡意程式感染及控制。

為己為人,請保持網絡世界潔淨。

| 使用者可HKCERT提供的指引,偵測及清理殭屍網絡 |

|

下載報告

< 請按此 下載香港保安觀察報告 >

1 Information Feed Analysis System (IFAS) 是HKCERT 建立的系統,用作收集有關香港的環球保安資訊來源中有關香港的保安數據作分析之用

分享至