ZeroAccess 殭屍網絡在香港的偵測及清理

HKCERT估計香港約有2,500台電腦受感染成為ZeroAccess 殭屍網絡。為免你的電腦成為黑客工具,你可以依照我們提供步驟偵測電腦是否受感染及進行清理。

1. HKCERT 對 ZeroAccess 殭屍網絡感染作出的清理行動

在 2013 年 11 月,HKCERT 收到 Symantec Security Response及 Shadowserver Foundation關於香港網絡受 ZeroAccess 殭屍網絡感染的報告。香港約有 2,500 個 IP 地址曾連接到由保安研究人員設立的 sinkhole 偵測系統(即模擬殭屍網絡指揮控制中心的伺服器),反映使用這些 IP 地址進行連線的電腦可能已受 ZeroAccess 惡意程式感染,並成為 ZeroAccess 殭屍網絡的一分子。我們收到報告後,已通知管理這些 IP 地址的網絡供應商,提醒他們客戶的電腦可能已受感染。

2. ZeroAccess 殭屍網絡造成的影響

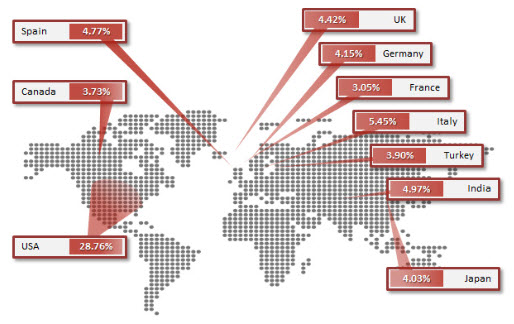

ZeroAccess,別名 Sirefef, max++ ,是目前其中一個最大型點對點(P2P)運作模式的殭屍網絡,全球約有 200萬台電腦已受感染。美國是最受影響的國家,佔 28.76% [1]。

圖一:10大感染國家 (圖片來源:Symantec)

ZeroAccess是一種針對Windows 作業系統的惡意程式,最早於 2011 年發現,主要透過以下多個途徑進行散播 [2]:

- 開啟電郵附件/連結

- 安裝軟件破解程式

- 開啟偽裝媒體檔案

- 瀏覽含有攻擊套件(Exploit kits)的網站

它會在受感染的電腦建立一個惡意軟件下載平台,透過點對點網絡下載及安裝其他惡意插件來執行不同任務。有別與一般惡意程式,它並不是以直接偷取電腦上帳戶資料獲利,而是利用受感染電腦執行以下任務而獲利,包括:

- 安裝付費 (Pay-per-install) ,即向其他黑客售賣在受感染電腦上安裝軟件服務

- 廣告欺詐點擊(Click Fraud)

- 比特幣採礦(Bitcoin mining)

根據保安研究人員估計,ZeroAccess殭屍網絡利用上述方法,黑客每年可以從中賺取數以千萬美元利潤。此外,研究人員發現它在受感染的電腦上執行任務會消耗額外電源,估計整個ZeroAccess 殭屍網絡每日消耗 3,458 MWh電力,足以應付111,000戶家庭一日電力所需 [3]。

3. 如何偵測及清除 ZeroAccess 惡意程式

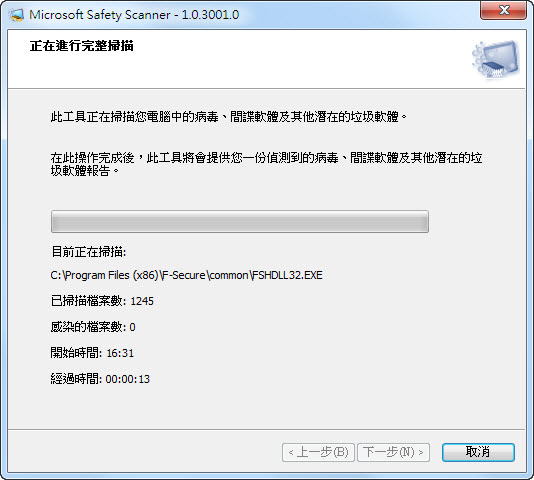

若懷疑你的電腦受 ZeroAccess 惡意程式感染,請按以下步驟使用 Microsoft Safety Scanner 為電腦進行完整掃描:

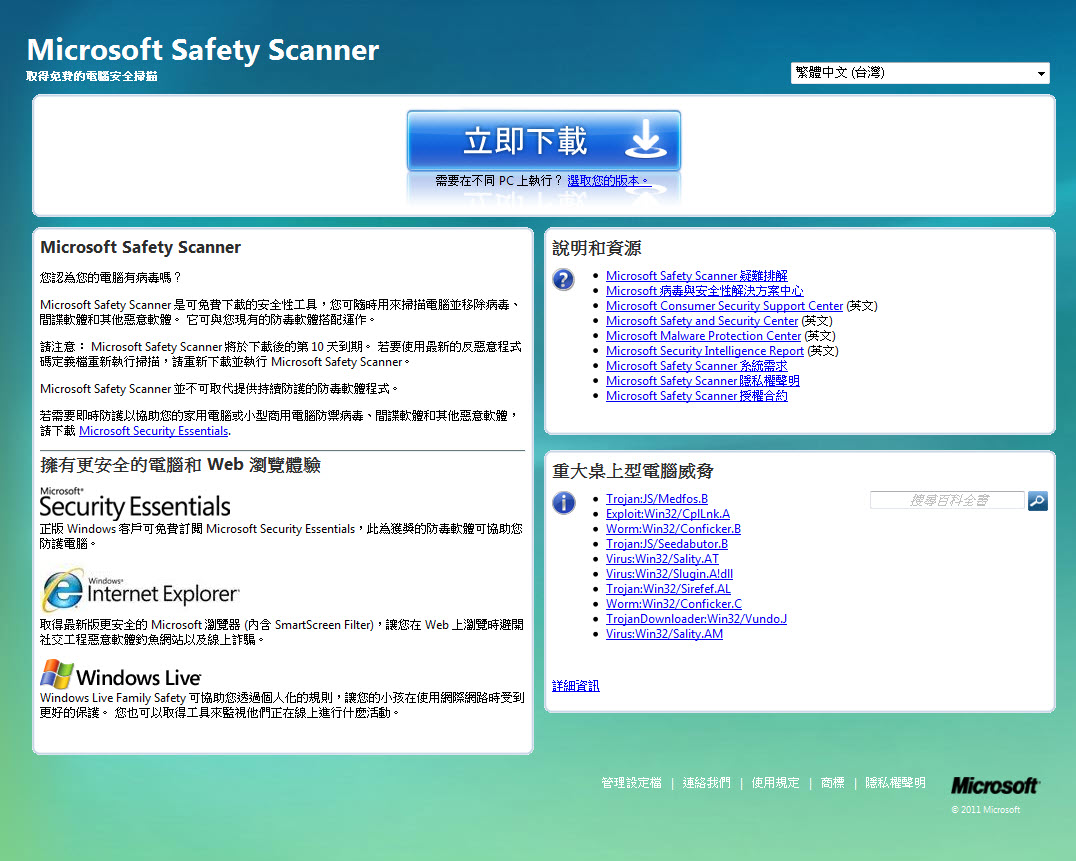

- 到 http://www.microsoft.com/security/scanner/zh-hk/ 按「立即下載」下載 Microsoft Safety Scanner。

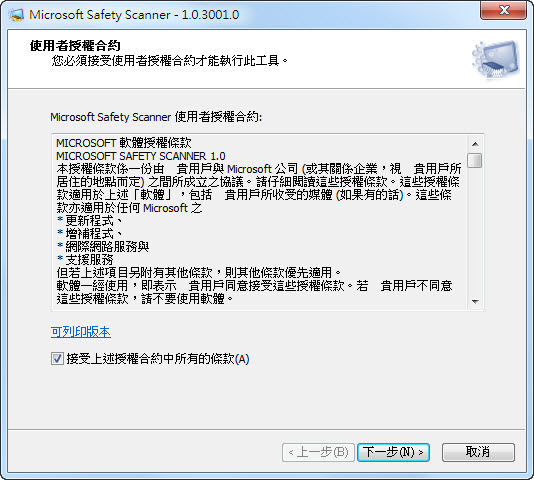

- 執行 msert.exe。安裝前,你需要勾選「接受上述授權合約中所有的條款」接受授權合約。假如你接受合約,按「下一步」繼續。

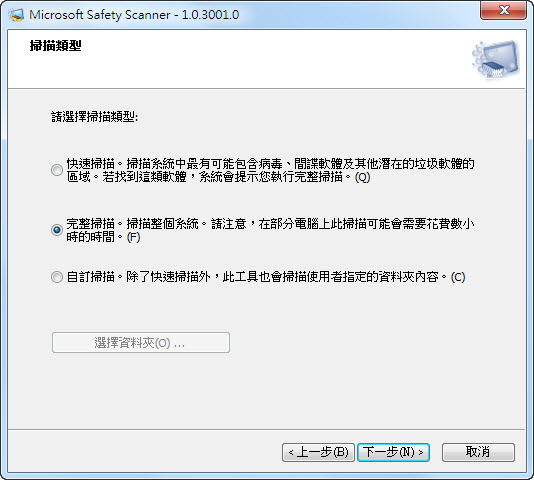

- 選擇「完整掃描」,然後按「下一步」開始掃描。

- 掃描會進行一段時間。視乎你的電腦檔案數目,整個掃描可能需要數小時。

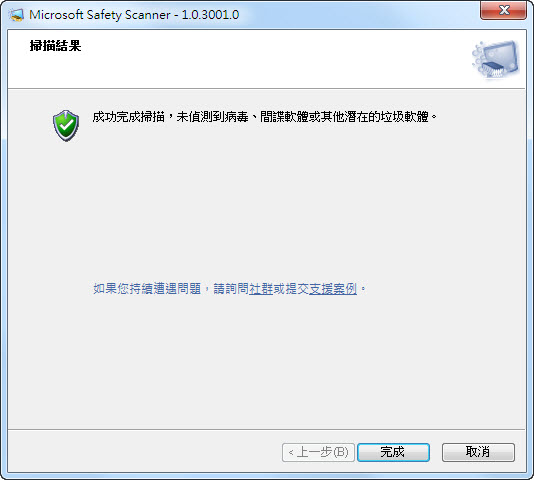

- 如果你的電腦未受任何惡意程式感染,會顯示未偵測到疾病毒、間諜軟件和其他潛在的垃圾軟件。

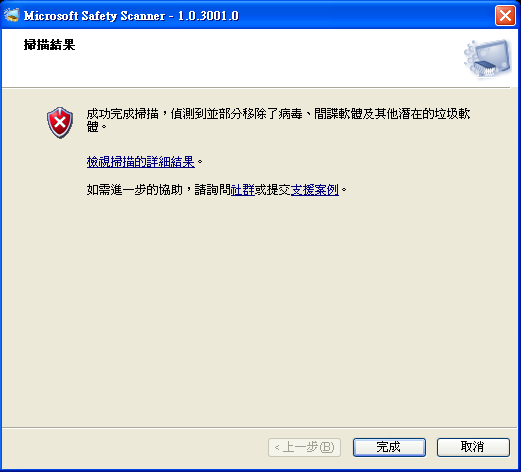

- 如果你的電腦受 ZeroAccess 惡意程式感染,掃描器會偵測並移除惡意程式。

其他清理工具:

|

| https://security.symantec.com/nbrt/npe.aspx |

|

| https://download.sp.f-secure.com/tools/F-SecureOnlineScanner.exe |

|

4. 參考資料

以下是上述備註的參考資料及關於 ZeroAccess 殭屍網絡的其他技術詳情。

分享至