香港保安觀察報告 (2016年第三季度)

本中心很高興為你帶來2016年第三季度的「香港保安觀察報告」。

現今有很多「隱形」殭屍電腦, 在使用者還不知道的情況下,被攻擊者入侵及控制。這些電腦上的數據可能每天都被盜取及暴露,而電腦則被利用進行各種的犯罪活動。

香港保安觀察報告旨在提高公眾對香港被入侵電腦狀況的「能見度」,以便公眾可以做更好資訊保安的決策。

報告提供在香港被發現曾經遭受或參與各類型網絡攻擊活動的電腦的數據,包括網頁塗改,釣魚網站,惡意程式寄存,殭屍網絡控制中心(C&C)或殭屍電腦等。香港的電腦的定義,是處於香港網絡內,或其主機名稱的頂級域名是「.hk」或「.香港」的電腦。

報告概要

本報告是2016年第三季季度報告。

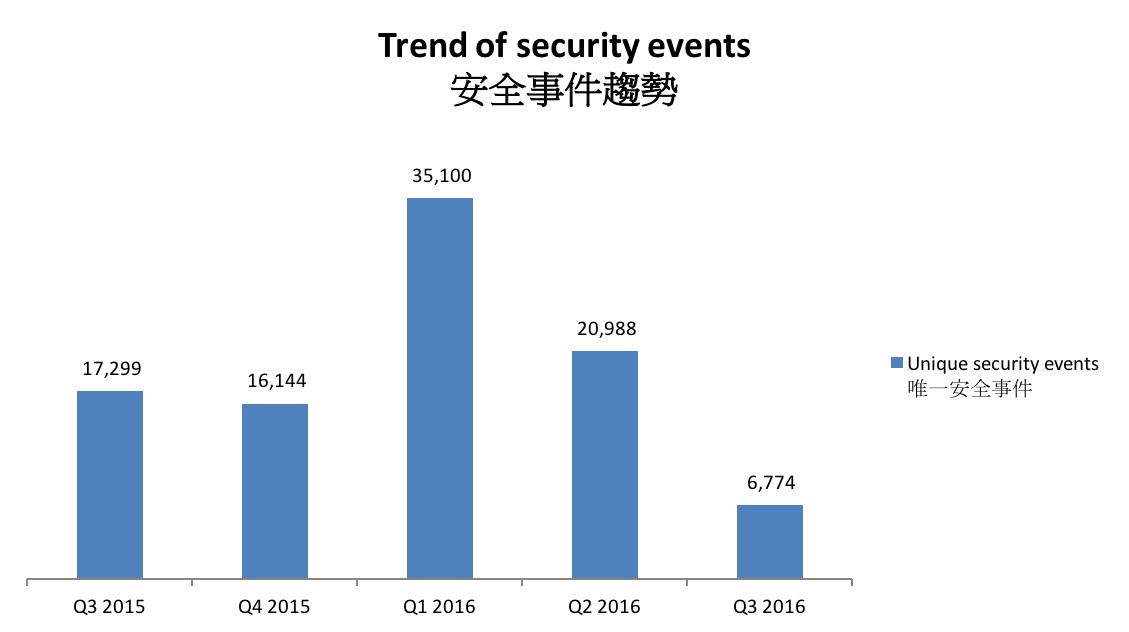

在2016年第三季,有關香港的唯一的網絡攻擊數據共有6,774個。數據經IFAS1 系統由19個來源2收集。它們並不是來自HKCERT 所收到的事故報告。

圖1 – 安全事件趨勢

本季度安全事件大幅減少68%或14,214宗,減少主要來自與伺服器有關的事件。有兩個原因導致本季數字銳減。首先,釣魚網站事件及惡意程式寄存事件的其中一個主要來源 – CleanMX在本季曾暫停提供數據,造成與伺服器有關的安全事件數字大減。另外,同時期殭屍網絡 – 殭屍電腦的數字亦在本季大減29%。 結果,本季的安全事件降至記錄新低的6,774宗。

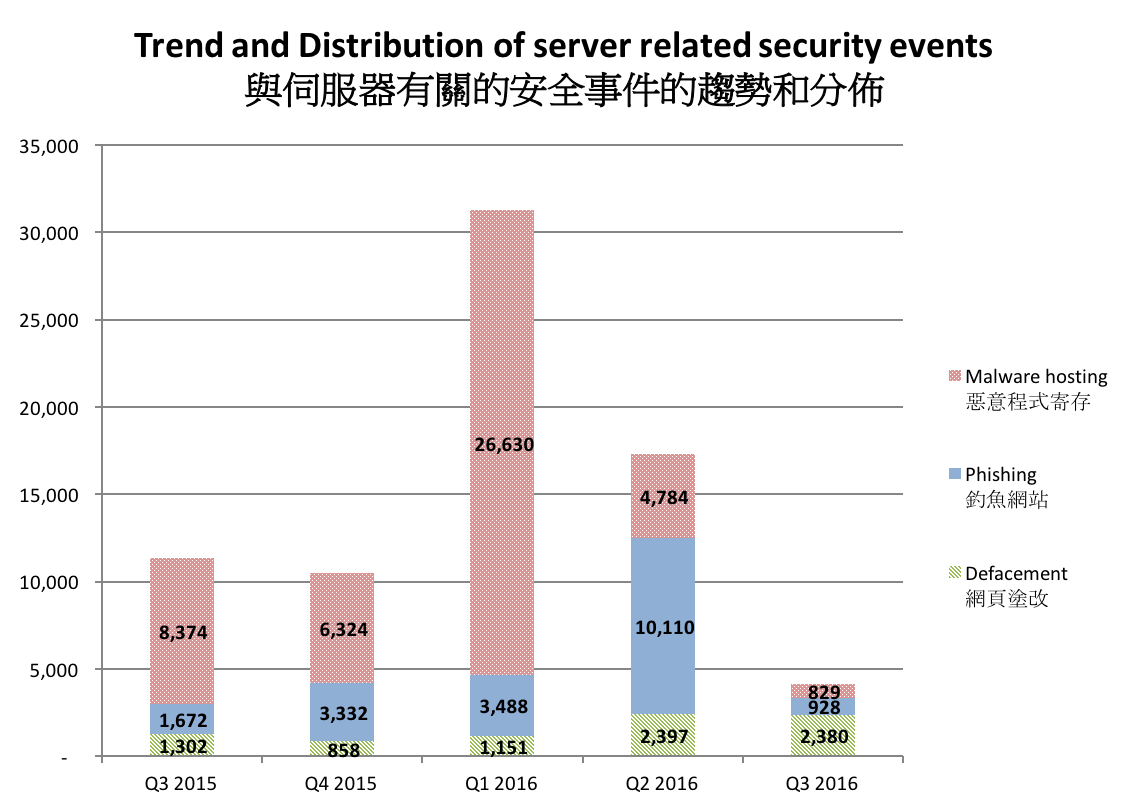

與伺服器有關的安全事

與伺服器有關的安全事件有: 惡意程式寄存、釣魚網站和網頁塗改。以下為其趨勢和分佈:

圖2 –與伺服器有關的安全事件的趨勢和分佈

有關伺服器的安全事件的數量在2016年第三季從17,291宗下降至4,137宗(76%)。

上文提及,本季數字大幅下降的原因是我們其中一個主要數據來源的暫停。因此數字下降並不能解讀為與伺服器有關的安全事件情況改善。在2016年第二季,CleanMX提供了13,801宗事件 (與伺服器有關的安全事件總數的80%)。

本季最多釣魚網站事件使用的頂級域名(TLD)為 “.cc”。這是首次有 ”.com”以外的頂級域名排行首位。大部份有關的事件都來自免費域名供應商 “usa.cc”。

“.cc”是一個澳洲領地,科科斯(基林)群島的國家頂級域名(ccTLD)。可是,它一直被濫用作惡意用途。根據反釣魚工作組(APWG)2014年第二季的釣魚網站趨勢報告, “.cc”佔所有惡意域名中的1%。

它的其中一個二級域名 “.co.cc” 的情況更加惡劣。該域名由 CO.CC 公司管理,經營免費域名及折扣域名業務。由於大部份使用 “.co.cc” 的網站皆用於惡意用途,Google自2011起不再顯示使用 “.co.cc”網站。該域名後來在2012年突然關閉。現在所有 .co.cc 域名會被重新導向 .cc.cc 域名。

| HKCERT促請系統和應用程式管理員保護好伺服器 |

|

殭屍網絡相關的安全事件

殭屍網絡相關的安全事件可以分為兩類:

- 殭屍網絡控制中心(C&C) 安全事件 — 涉及少數擁有較強能力的電腦,向殭屍電腦發送指令。受影響的主要是伺服器。

- 殭屍電腦安全事件 — 涉及到大量的電腦,它們接收來自殭屍網絡控制中心(C&C) 的指令。受影響的主要是家用電腦。

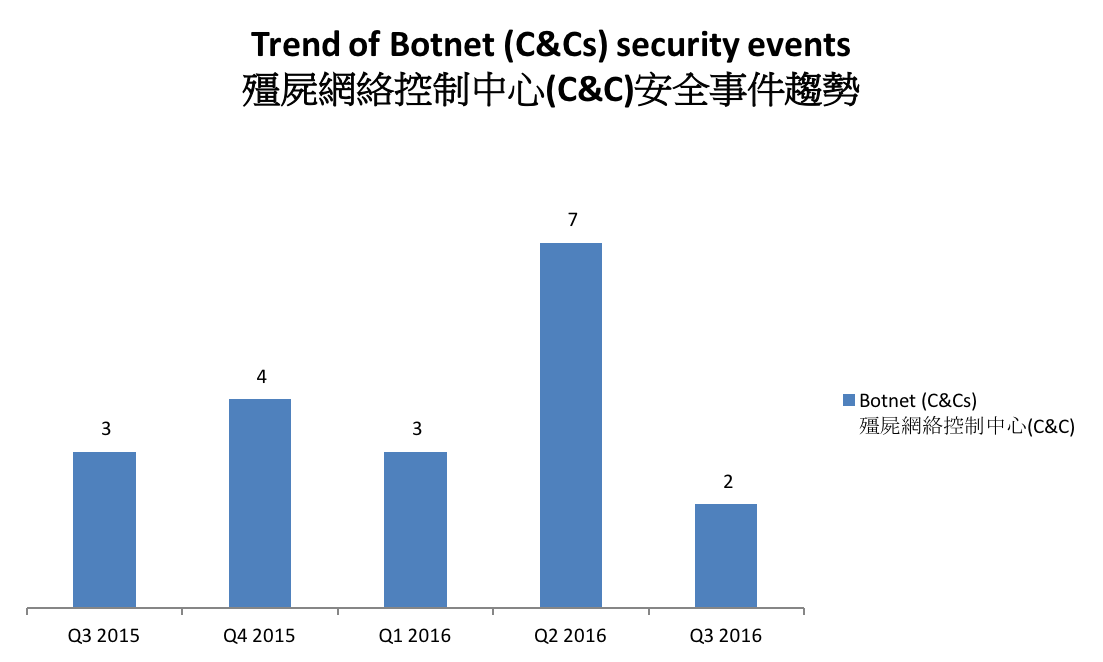

以下將是殭屍網絡控制中心(C&C)安全事件的趨勢:

圖3 – 殭屍網絡控制中心(C&C)安全事件的趨勢

殭屍網絡控制中心的數字在本季有所減少。

本季有2 個殭屍網絡控制中心的報告,皆是IRC殭屍網絡控制中心。

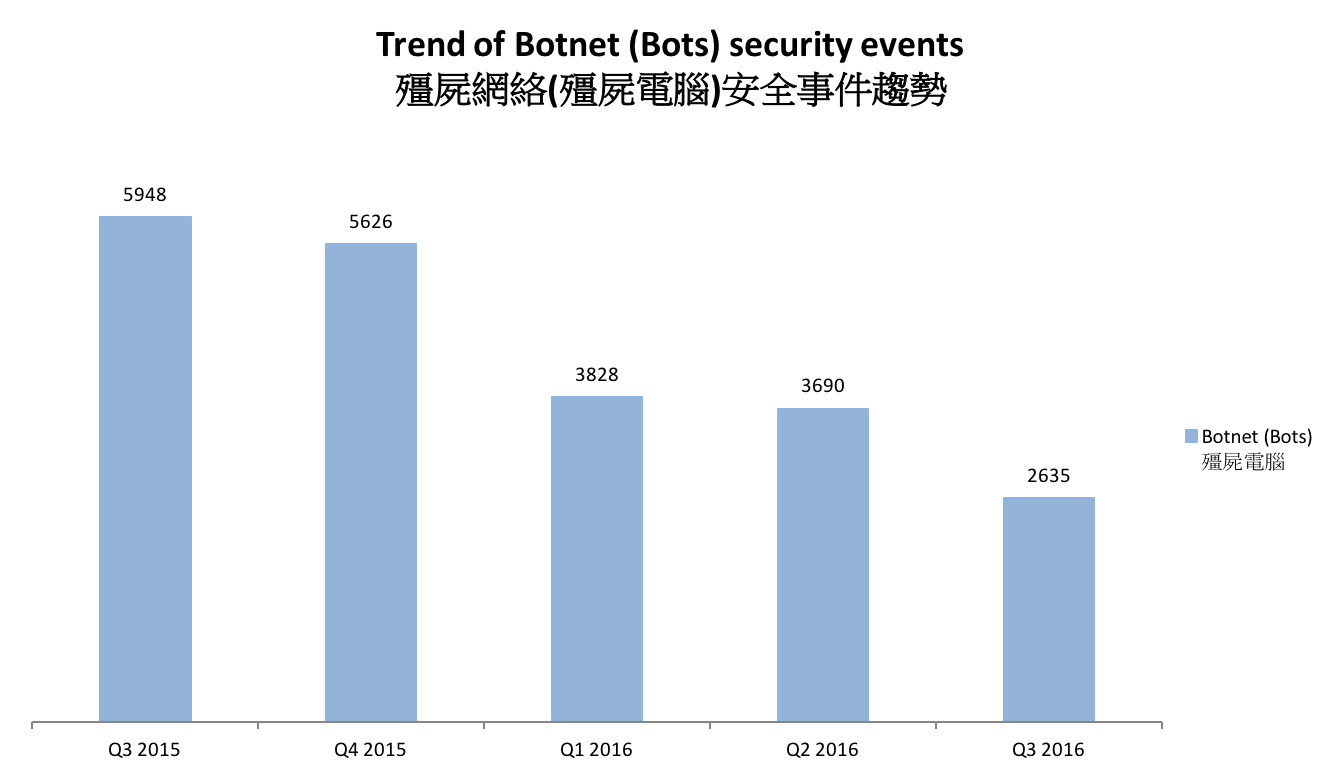

以下為殭屍電腦安全事件的趨勢:

圖4 - 殭屍電腦安全事件的趨勢

殭屍電腦安全事件的數字在本季有所減少。上季第三大殭屍網絡,Bedep在本季大幅減少86%,或290宗。另外四個殭屍網絡亦錄得11-28%的跌幅 (圖12) 可是,本季Nivdort殭屍網絡首次在本港被發現。

Nivdort是一隻木馬程式,它會在目標系統秘密地竊取敏感資料。Nivdort透過垃圾電郵散播。在2016年初,研究人員發了一個大型垃圾郵件攻擊,發送偽裝成現金券或Whatsapp信息的惡意壓縮檔。一旦該惡意檔案被打開,它便會嘗試在目標系統安排Nivdort。

一旦受到感染,Nivdort會關閉Windows保安中心的防火牆信息。它並會收集受害者的敏應資訊,包括登入憑證及信用卡資料。

| HKCERT促請使用者保護好電腦,免淪為殭屍網絡的一部分。 |

|

自2013年6月,本中心一直有跟進接收到的保安事件,並主動接觸本地互聯網供應商以清除殭屍網絡。現在殭屍網絡的清除行動仍在進行中,針對的是幾個主要的殭屍網絡家族,包括Pushdo, Citadel, ZeroAccess, GameOver Zeus及Ramnit。

本中心促請市民大眾參與殭屍網絡清除行動,確保自己的電腦沒有被惡意程式感染及控制。

為己為人,請保持網絡世界潔淨。

| 使用者可HKCERT提供的指引,偵測及清理殭屍網絡 |

|

下載報告

< 請按此 下載香港保安觀察報告 >

1 Information Feed Analysis System (IFAS) 是HKCERT 建立的系統,用作收集有關香港的環球保安資訊來源中有關香港的保安數據作分析之用

分享至