VTech事件的教訓 -- 閣下的網站是否安全?

據報,以香港為基地的玩具製造商VTech於十一月發生了數據泄漏事故。事件中泄漏了超過五百萬個家長客戶的姓名、電郵地址、密碼及住址,以及大約二十萬小朋友的名字,姓別及出生日期。

根據網上雜誌Motherboard, 黑客透露他首先利用VTech網絡應用程式的漏洞入侵網站,再透過取得系統管理員(root)權限以控制整個系統。

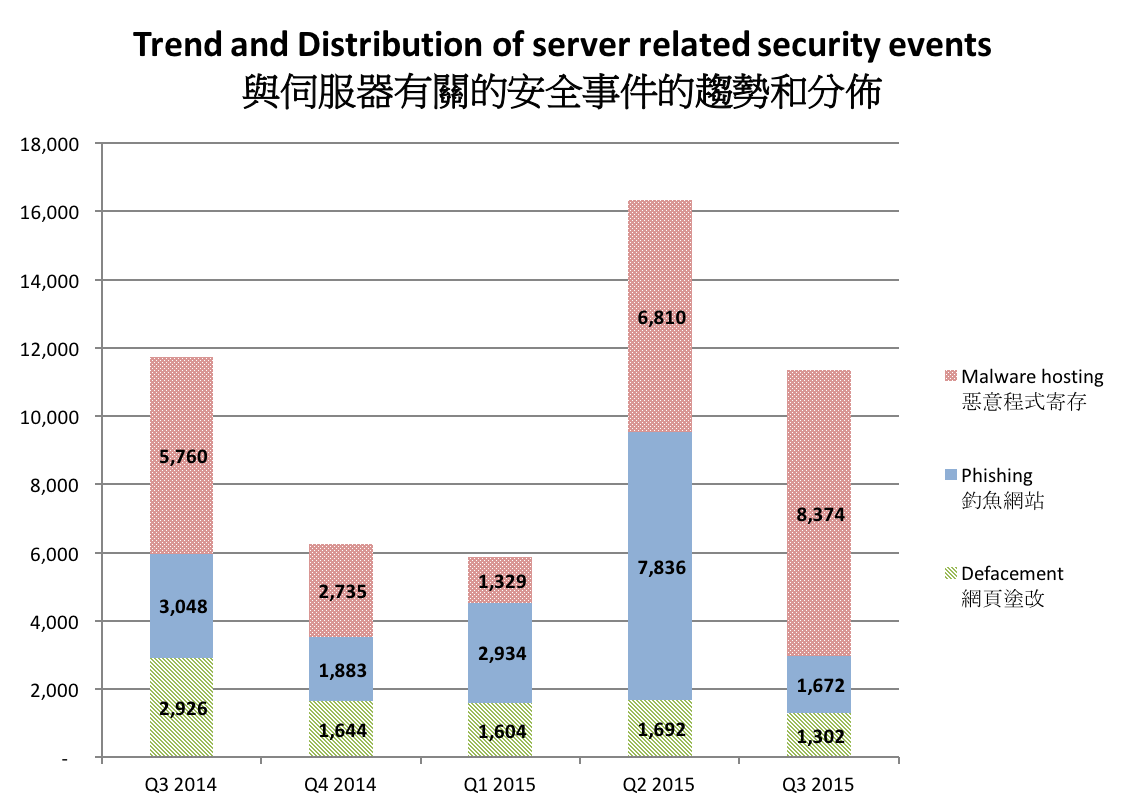

針對本地網站的攻擊在去年有所增加。根據本協調中心的2015年第三季香港保安觀察報告從來自世界各地保安研究員的數據(圖1),本港有超過一萬一千個網絡伺服器受到不同類型的入侵,包括網頁塗改、被入侵後用作寄存惡意程式及釣魚網站。

圖 1. 香港與伺服器有關的保安事故趨勢及分佈

網絡應用程式持續增加的風險

其中一個主要的網絡伺服器攻擊手法是SQL注入,攻擊者利用網絡應用程式的保安漏洞注入SQL代碼 -- 一種流行的數據庫查詢語言 -- 以在網絡伺服器執行。注入的代碼會以網絡應甪程式的權限執行,若該應用程式以管理員權限執行,攻擊者便可完全控制伺服器,就像管理員在伺服器直接輸入命令一樣。

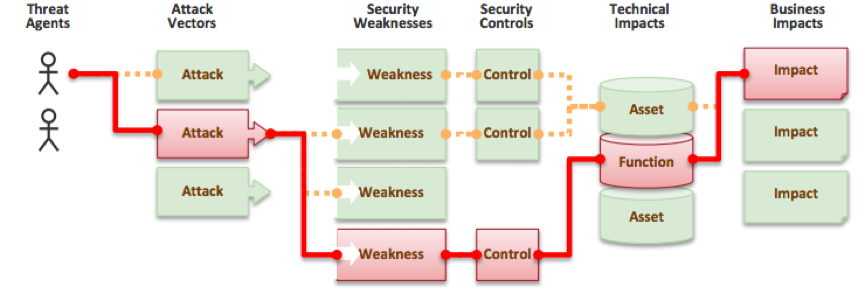

除此以外,網絡伺服器可能還存在很多其他保安漏洞。攻擊者可選擇其中一個潛在漏洞以利用網絡應用程式來損害擁有者的業務或組織。(圖2)

圖 2. 網絡應用程式的保安風險 (來源: OWASP Top 10 - 2013)

開放網路軟體安全計劃(OWASP)在2013年出版最新的十大應用程式保安風險,這些風險值得大家注意,一旦發現網站存在保安漏洞,應馬上行動修補該漏洞。大部份網絡安全掃描器都能偵察OWASP十大風險,並提供建議修補未更新的網絡伺服器及應用元件的資料連結。網站管理員可利用這些工具來了解網站的保安情況件。網站管理員可利用這些工具來改善網站保安。

抵禦網絡注入攻擊

加固網絡伺服器及應用程式的方法有不少,首要的是,開發人員應驗證所有用戶輸入。另外,要避免使用管理員權限執行應用程式、移除不需要的應用模組及擴充程式、分離網絡伺服器及數據庫伺服器,並限制對網絡管理介面的訪問。

在網絡伺服器前部署網絡應用防火牆可以過濾部份攻擊,讓管理員有足夠時間修補漏洞。較敏感和重要的應用程式則需要更深入的網絡安全評估,例如源代碼掃描及滲透測試。

如你的網站要求用戶輸入個人資料或敏感資料,你應確保網站使用SSL加密以保護用戶的私隱及機密。由於技術的進步以及舊式加密技術的漏洞,攻擊者可利用龐大的電腦資源去破解弱加密算法,所以你需要更先進的加密算法。舊式算法如RC4, 3DES, MD5, SHA1應更新至AES及SHA2.

除此之外,你還可以透過一些SSL伺服器測試,例如Qualys,簡單地測試自己的網站是否已妥善地部署 SSL加密。Qualys提供免費服務讓人掃描自己的網站,並會作出一個A至F的評級。你可以根據報告中的建議去改善網站中的SSL設定。

為幫助香港的中小企業,HKCERT已推出中小企業網站免費保安檢查先導計劃。該計劃旨在提升中小企對網站保安威脅及升中小企對網站安全威脅及保護的意識,並會提供網站漏洞掃描服務及改善保安安全情況的建議。

我們預期以上活動可以幫助中小企了解網絡保安全的重要性以及他們正面對的網絡保安漏洞及威脅的網絡安全漏洞及威脅。透過幫助他們減輕相關風險,我們希望協助他們在香港建立一個更安全的營商環境。

分享至