物聯網設備(網絡攝影機)保安研究

背景

隨著科技發達,現今很多電子產品、設備和系統均會連接到互聯網,這就是日常所指的「物聯網(Internet of Things,IoT)」。物聯網把用戶、流程、數據和其他相關層面連繫起來,利用所獲得的資訊,提升用戶體驗,不斷為相關產品增加功能,為企業帶來前所未有的商機。

近年大眾對物聯網的應用和依賴越來越高,普及的同時卻讓用戶遭受到涉及物聯網設備的網絡攻擊的風險相應增大。

例如,2016年底一個名為Mirai的物聯網殭屍網絡發起大規模的分散式阻斷服務(DDoS)攻擊:Mirai惡意軟件在互聯網上掃描telnet服務器,然後通過一組既定的密碼列表,嘗試登錄並感染物聯網裝置,大部分目標是由互聯網連接的CCTV系統和路由器。

去年,研究人員發現另一個物聯網殭屍網絡Reaper,這個殭屍網絡的設計部分是以Mirai的編碼為基礎,通過物聯網設備的各個漏洞傳播惡意軟件。時至今天,儘管Reaper仍然處於休眠狀態,其因不明,惟該殭屍網絡含有一種更新機制,令到攻擊者可隨時將殭屍網絡變成武器。

最近,建基於Mirai碼的殭屍網絡變得更複雜,亦開始浮上檯面。這種殭屍網絡的攻擊可以跨過平台(如攻擊其他Linux平台),或借用物聯網設備的處理能力來進行挖掘加密貨幣等活動。

物聯網設備(網絡攝影機)保安研究

網絡攝影機是香港最常用的物聯網設備之一,惟這些設備在家居環境中或許未有安裝妥善,未必能為用戶提供適切保障。

2016年8月,英國一場展覽展出來自世界各地,包括香港的網絡攝影機圖像,引起大眾嘩然。該批圖像未經網絡攝影機使用者同意下截取,屬於嚴重侵犯隱私的行為;誠然這種行為非常錯誤,事件突顯了兩個問題:

- 使用者需提高保護個人隱私的安全意識

- 網絡攝影機的安全控制需要小心審查。

針對上述兩點,香港生產力促進局屬下的香港電腦保安事故協調中心進行了一個關於網絡攝影機的保安研究。

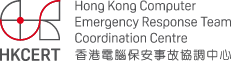

協調中心研究目的是評估香港常用的網絡攝影機的安全情況,所以在2018年第四季度選購10款常用網絡攝影機,當中一些型號具備手機應用程式和雲端伺服器服務。研究過程中,協調中心透過技術測試,分析網絡攝影機的三類安全層面,包括:

- 手機應用程式(如有)的保安程度

- 網絡攝影機、手機應用程式和雲端伺服器(如適用)數據互相傳輸的保安程度

- 網絡攝影機自身的保安程度

調查結果

1. 手機應用程式保安程度

- 超過一半接受測試的網絡攝影機(10個樣本中的6個)配有手機應用程式,讓用戶遙距管理或瀏覽網絡攝影機的圖像。雖然這些手機應用程式需要登入名稱(用戶名)來識別用戶,但大多數手機應用程式未有要求提供複雜的密碼,即用戶可使用諸如「123456」或「password」等的簡單密碼作為登入密碼。

- 除用戶名和密碼外,所有網絡攝影機手機應用程式都不提供強大的身份驗證方案,如雙重認證(2FA)。測試過程中,協調中心只發現一個網絡攝影機在更改新密碼時具有重新驗證(使用現有密碼)的良好安全措施。

- 測試中發現,大多手機應用程式均有一些善意措施,在遇上網絡暴力攻擊時,手機應用程式會作出相應保護,例如於多次登入失敗後延遲登錄反應等。

2. 數據傳輸保安程度

- 當檢查網絡流量時,協調中心發現手機應用程式和網絡攝影機之間大部分數據傳輸原來未有加密。開發人員或假設手機應用程式是在一個安全的本地網絡中與網絡攝影機通話,所以未有加強加密要求。較安全的做法是假設網絡可能具有惡意,然後盡量執行加密。這次研究中,協調中心發現,從本地網絡未有加密的流量中,可以輕易獲取其中兩個網絡攝影機的密碼。

- 研究也發現手機應用程式和雲端伺服器之間的大多數流量反而設有加密,從市場資料可見,這要求應該是關於手機平台開發商(如Google和Apple)在手機應用程式中强制實施HTTPS連接的安排。

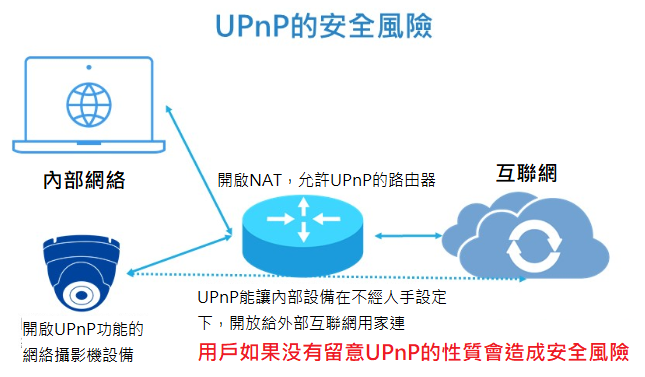

- 某些網絡攝影機預設啟用了通用即插即用(UPnP)功能,UPnP是一組網絡協議,允許聯網設備發現彼此對方。鑑於UPnP的保安漏洞歷史悠長,如果互聯網閘道路由器預設啟用了UPnP,則網絡攝影機將在用戶不知情下暴露於互聯網上。(有關UPnP的問題,請參閱附錄)

3. 網絡攝影機設備保安程度

- 大多數網絡攝影機(10個樣本中的 8個)可在網絡中連接通訊埠。許多網絡攝影機設有一個用戶名稱和密碼登錄的管理界面;但是,有些網絡攝影機可以使用預設用戶名稱/密碼登錄,例如「admin」或「password」。一個網絡攝影機甚至可以通過Telnet登錄而毋須用戶名稱和密碼,而其中一些(樣本中的10個中有3個)沒有暴力攻擊保護。

- 好消息是一些網絡攝影機(10個樣本中有2個)未有在網絡中發現有通訊埠,可避免一般的網絡攻擊。

建議

1. 一般用戶

- 用戶應該透過官方渠道購買網絡攝影機,並選擇具有韌體更新和錯誤修復功能的網絡攝影機。

- 首次使用時謹記更改網絡攝影機的預設密碼,密碼亦應定期更改並符合複雜要求。此外,切勿在手機應用程式中重複使用相同密碼,較複雜的密碼可參考類似「dfgP94 $ Z」等等。

- 確保網絡攝影機應使用在安全網絡。對於Wifi網絡,請使用WPA2 / WPA3加密,切勿在公共網絡中監控或管理網絡攝影機。

- 僅從官方應用商店下載適用於網絡攝影機的手機應用程式,切勿使用未知來源的手機應用程式。

- 定期檢查網絡攝影機設定,如果設定意外地被更改,請立即重置網絡攝影機賬戶並繼續監控。

- 禁用寬頻路由器中的UPnP功能。

- 將網絡攝影機硬件更新至最新版本。

- 切勿將網絡攝影機設置為監視私人或敏感區域,不使用時請關閉網絡攝影機。

- 無論使用任何連接方式,例如RTSP、HTTP(S),都應啓用認證功能。

- 注意網上公布網絡攝影機的安全問題。

2. 產品開發人員

採用「從設計做起」的保安原則 加強產品保安功能:

- 首次使用網絡攝影機需強制更改預設密碼。

- 密碼需符合複雜性要求,如長度至少8個字元,必須包括大小寫字母、數字和特殊字元。

- 使用雙重認證。

- 防止暴力攻擊,如密碼失敗10次後將鎖定賬戶。

- 確保傳輸時需要加密數據和密碼。

- 提供UPnP禁用選項。

- 切勿打開不必要的網絡通訊埠。

- 終端密碼需強制符合複雜性要求,限制終端訪問權限。

- 持續為網絡攝影機提供安全補丁,使網絡攝影機的硬件保持更新。

總結

- 隨着物聯網設備數量在未來幾年繼續增長,物聯網攻擊次數亦隨之增加。

- 網絡攝影機是黑客最常攻擊的物聯網設備之一。

- 協調中心的研究指香港商店常見的網絡攝影機,其安全級別存有很大差異。

- 使用人士選擇網絡攝影機時需小心謹慎,並挑選具有良好保安功能的網絡攝影機。

- 網絡攝影機開發人員可做更多改善工作,從而提高產品的安全性。

附錄: UPnP的安全風險

分享至