本中心很高興為你帶來2020年第二季度的「香港保安觀察報告」。

現今,有很多具備上網功能的數碼設備(例如個人電腦、智能手機、平板裝置等),在用戶不知情下被入侵,令儲存在這些設備內的數據,每天要面對被盜取和洩漏,及可能被用於進行不同形式的犯罪活動的風險。

《香港保安觀察報告》旨在提高公眾對香港被入侵系統狀況的認知,從而作出更好的資訊保安選擇。這份季度報告提供的數據聚焦在被發現曾經遭受或參與各類型網絡攻擊活動[包括網頁塗改、釣魚網站、惡意程式寄存、殭屍網絡控制中心(C&C) 或殭屍電腦等]的香港系統,其定義為處於香港網絡內,或其主機名稱的頂級域名是「.hk」或「.香港」的系統。

報告概要

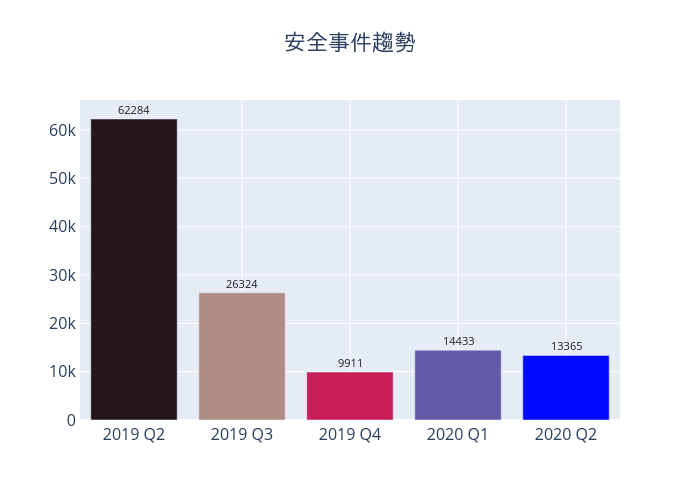

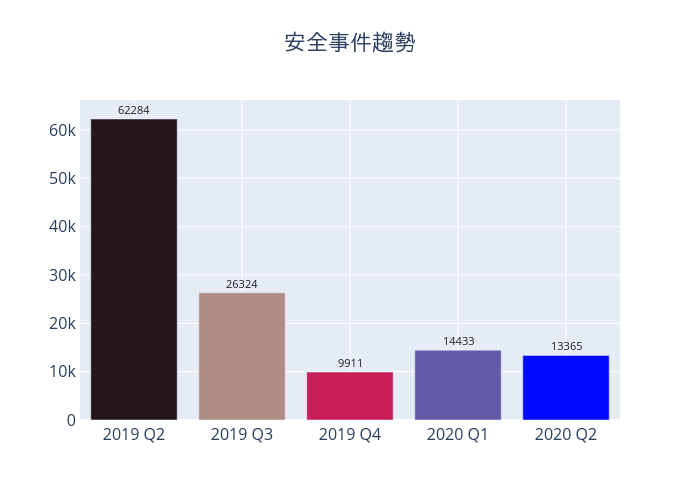

2020年第二季度,有關香港的唯一網絡攻擊數據共有 13,365 個。數據是從IFAS1 系統的 10 個來源2收集所得,而並不是來自 HKCERT 所接獲的事故報告。

圖1 – 安全事件趨勢

在2020年第二季度,保安事件的總數從2020年第一季度的14,433宗下降至本季度的13,365宗,減少7%。 雖然網頁塗改事件和釣魚網站事件的數量有顯著增加,但殭屍網絡事件和惡意程式寄存事件減少,令整體宗數輕微下跌。

與伺服器有關的安全事件

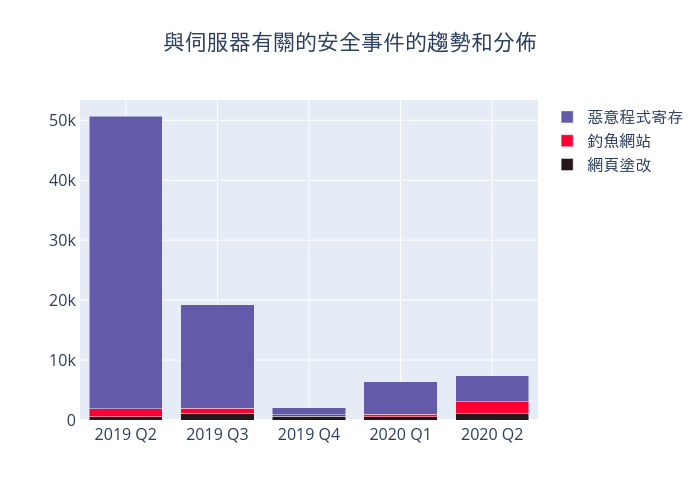

與伺服器有關的安全事件有: 惡意程式寄存、釣魚網站和網頁塗改。以下為其趨勢和分佈:

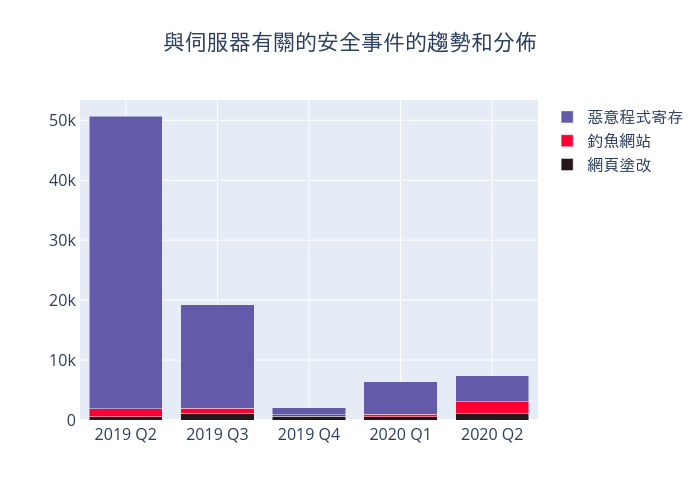

圖2 –與伺服器有關的安全事件的趨勢和分佈

圖2 –與伺服器有關的安全事件的趨勢和分佈

| 事件類別 | 2019 Q2 | 2019 Q3 | 2019 Q4 | 2020 Q1 | 2020 Q2 |

|---|

| 網頁塗改 | 532 | 1,120 | 591 | 572 | 1,062 |

| 釣魚網站 | 1,306 | 849 | 257 | 399 | 2,017 |

| 惡意程式寄存 | 48,892 | 17,273 | 1,185 | 5,445 | 4,334 |

表1 –與伺服器有關的安全事件的趨勢和分佈

如表1所示,釣魚網站的URL事件宗數增加了4倍,從2020年第一季度的399宗增長到本季度的2017宗,涉及釣魚網站的IP數目比上一季度增加了68%,而網址 IP比率則增加了2倍至8.62。我們發現有71%釣魚網站會偽裝成一個線上賭博網站,在進入這類釣魚網站後,只會立刻指示使用者輸入登入名稱及密碼,並不會提供一般網站的功能及資訊。根據觀察所得,釣魚網站上升是由於COVID-19爆發,有更多人留在家中工作及消閒,令線上娛樂的需求增加。黑客留意到這種需求,因而建立與疫情相關的釣魚網站去騙取受害人的敏感資料。當用戶一旦輸入後資料後,戶口便會被黑客完全控制。

與上一季度相比,網頁塗改事件的宗數增加了85%,達到1062宗;網頁塗改攻擊所涉及的IP地址的數量也增加了72%,達到463個。錄得最多網頁被塗改的日子是2020年4月23日,同一IP地址中共有106個網頁被塗改。黑客非法進入該伺服器,然後將一個「.htm」檔案上載到所有託管網站以表示入侵成功。另一個值得注意的事件發生於2020年5月23日,共有48個IP地址及當中所包含的63個網站遭到黑客入侵。黑客同樣留下了一個特殊的「.html」檔案。基於這個檔案名稱,相信這63個網站的保安事故都是同一黑客所為。HKCERT建議網站管理員可考慮部署系統審核工具,以及制定常規檢查程序或啟用自動警報功能,以監視檔案系統的變更,從而儘早發現潛在的網頁塗改攻擊。

本季度的惡意程式寄存事件的宗數從5,445宗減少到4,334宗,減少了20%,相關的IP地址數量也下降了63%,至492。然而,網址IP比率從4.09到8.81增長了一倍。根據資料顯示,一個非官方的軟件下載網站內含最多惡意軟件。本中心呼籲用戶切勿從任何非官方網站下載任何軟件。

| HKCERT促請系統和應用程式管理員保護好伺服器 |

- 為伺服器安裝最新修補程式及更新,以避免已知漏洞被利用

- 更新網站應用程式和插件至最新版本

- 按照最佳實務守則來管理使用者帳戶和密碼

- 必須核實客戶在網上應用程式的輸入,及系統的輸出

- 在管理控制界面使用強認證,例如:雙重認證

- 不要把不必要的服務暴露在互聯網

|

殭屍網絡相關的安全事件

殭屍網絡相關的安全事件可以分為兩類:

- 殭屍網絡控制中心(C&C) 安全事件 — 涉及少數擁有較強能力的電腦,向殭屍電腦發送指令,受影響的主要是伺服器。

- 殭屍電腦安全事件 — 涉及到大量的電腦,它們接收來自殭屍網絡控制中心(C&C) 的指令,受影響的主要是個人電腦。

殭屍網絡控制中心安全事件

以下將是殭屍網絡控制中心(C&C)安全事件的趨勢:

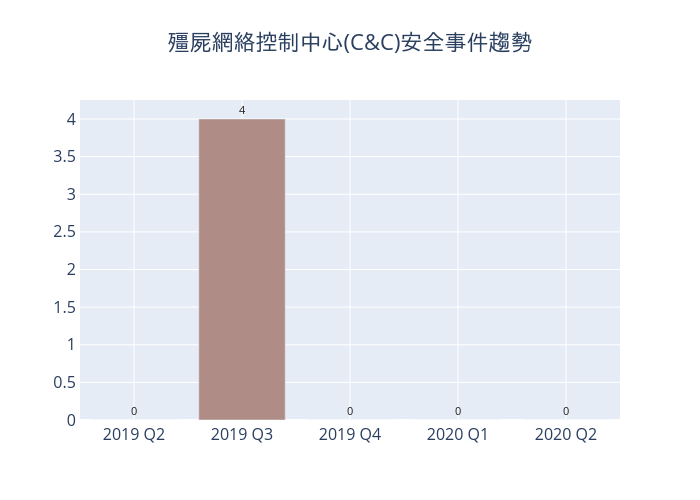

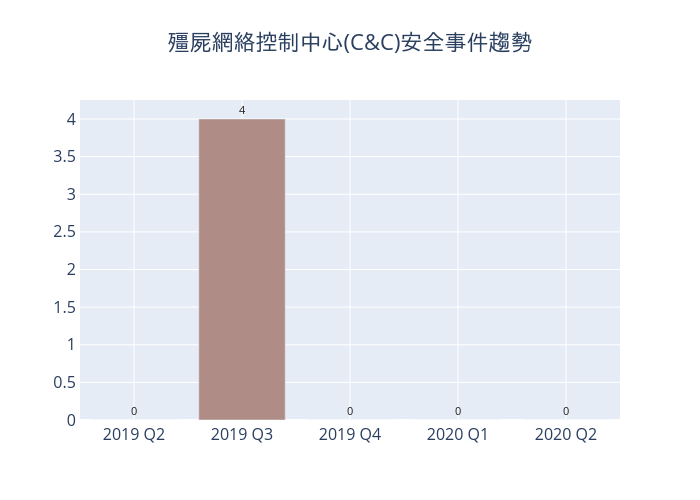

圖3 – 殭屍網絡控制中心(C&C)安全事件的趨勢

本季度沒有殭屍網絡控制中心(C&C)的事件。

殭屍電腦安全事件

以下為殭屍電腦安全事件的趨勢:

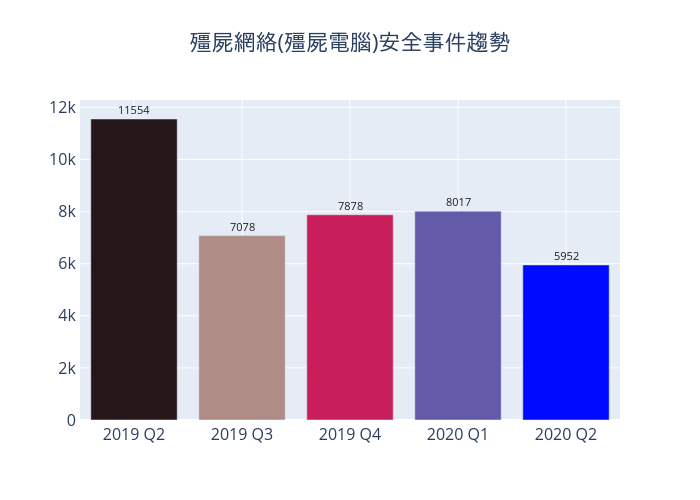

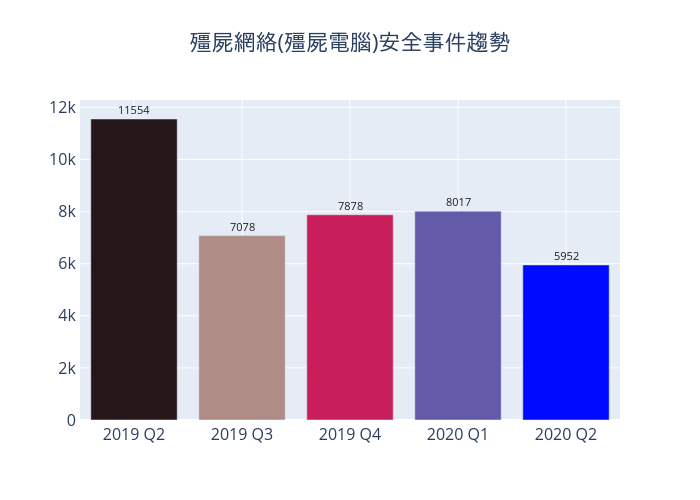

圖4 - 殭屍電腦安全事件的趨勢

殭屍網絡(殭屍電腦)事件的宗數在本季度減少了25%,為5,952。 大部分殭屍網絡家族的數量有所減少。儘管Mirai殭屍電腦的宗數在本季度已減少11.3%,至3,969,但以每日最高宗數計算,香港在這方面仍位居榜首。跌幅最大的是Ramnit殭屍電腦,從816下降至8宗,減少99%,跌出了本季度香港網絡主要殭屍網絡家族的名單,由Tinba殭屍電腦補上。Tinba也可以充當木馬,主要針對銀行以竊取敏感數據。

本季度的結果與預測宗數相反。原本預期COVID-19爆發期間,有越來越多人開始在家工作,因此會有更多易受攻擊的設備連接到互聯網,並成為殭屍電腦惡意軟件的受害者。然而,結果反映普通用戶的保安意識有所提升,並採取了適當的措施來清除惡意軟件,估計是由於在家工作的安排促使用戶提高保安意識。HKCERT將會繼續監察趨勢,並進行清除殭屍網絡的相關行動。

| HKCERT促請使用者保護好電腦,免淪為殭屍網絡的一部分。 |

- 安裝最新修補程式及更新

- 安裝及使用有效的保安防護工具,並定期掃描

- 設定強密碼以防止密碼容易被破解

- 不要使用盜版的 Windows 系統,多媒體檔案及軟件

- 不要使用沒有安全更新的 Windows 系統及軟件

|

自 2013 年 6 月,本中心一直跟進接獲的保安事故,並主動接觸本地互聯網供應商以清除殭屍網絡。清除殭屍網絡的行動仍在進行,針對幾個主要的殭屍網絡家族,包括 Avalanche, Pushdo, Citadel, Ramnit, ZeroAccess, GameOver Zeus, VPNFilter 及 Mirai。

HKCERT呼籲一般用戶加入清除殭屍網絡行動,確保個人電腦並沒有被惡意程式控制或受感染,保護個人資料以提高互聯網的安全性。

| 使用者可HKCERT提供的指引,偵測及清理殭屍網絡 |

|

下載報告

< 請按此 下載香港保安觀察報告 >

1 Information Feed Analysis System (IFAS) 是HKCERT 建立的系統,用作收集有關香港的環球保安資訊來源中有關香港的保安數據作分析之用

2 參照附錄1 - 資料來源

3 Shodan是用於互聯網連接設備的搜索引擎:https://www.shodan.io/

圖2 –與伺服器有關的安全事件的趨勢和分佈

圖2 –與伺服器有關的安全事件的趨勢和分佈