小心提防手機惡意軟件 – Ghost Push

發佈日期: 2016年12月02日

2190 觀看次數

香港電腦保安事故協調中心留意到有保安公司公佈有關 Gooligan 惡意軟件的活動。Gooligan 是手機惡意軟件 ” Ghost Push ” 的變種,” Ghost Push ” 在 2015 年首次被發現,網絡罪犯利用它在受感染的手機內下載其他程式來獲取金錢利益。

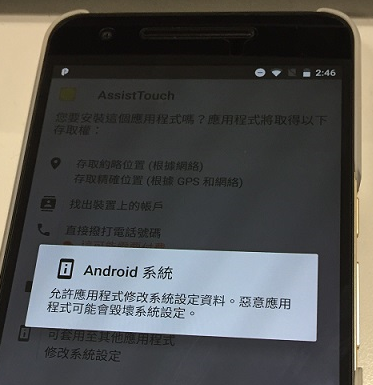

Gooligan 與其他惡意軟件相似,它為了可以安裝其他欺詐的惡意軟件,會取得管理員權限和盜取 Google 登入憑證,受影響手機主要為 Android 4 ( Jelly Bean , KitKat ) 和 5 ( Lollipop ) 系統。

Gooligan 由下列途徑傳播

Gooligan 經由第三方應用程式平台內安裝受感染的程式,或經釣魚電郵下載受感染的程式傳播。

Gooligan 的影響

- Gooligan 可以獲取 Android 手機管理員權限來完全控制手機。

- 由於它可以連接手機內 Google 的登入憑證,你的 Google 戶口有機會被惡意軟件存取。

如何偵測和移除 Gooligan 感染

- 受影響手機主要為 Android 4 ( Jelly Bean , KitKat ) 和 5 ( Lollipop ) 系統,佔 Android 手機市場超過 74 % 。

- 手機戶口可以在 ” 設定 -> 程式 ” 內檢查程式有否安裝受感染的程式( 參考 Check Point 的文章 More Than 1 Million Google Accounts Breached by Gooligan 內的 Appendix A ) 。 你亦可以利用防毒軟件來檢查程式有否受感染。

- Check Point 提及如發現受感染的程式,用戶須要全新安裝手機系統和建議聯絡手機供應商的技術人員來進行 ” flashing ” 程序。 用戶可以利用以下網址來檢驗 Google 戶口是否被入侵 : https://gooligan.checkpoint.com/

- 如果用戶懷疑自己 Google 戶口被入侵,請立刻更改密碼和檢查全新安裝手機的保安設定。

預防建議

- Gooligan 只是 ” Ghost Push ” 的其中一個變種,而其他的變種有可能影響更多的 Android 版本。

- 祇在 Google Play 官方商店中下載並安裝由可信任的供應商提供的程式。不要直接安裝 Android 的程式檔案 ( .APK 檔案 )。

- 如果懷疑程式開發商的真偽,可以從另一渠道(例如程式開發商網頁)確認。

- 保持手機最新保安更新。

- 不要進行「越獄」或「獲取根權限」破解系統的安全性。

- 利用 Android 保安程式來防止手機安裝惡意和不明程式,即使來自 Google Play 。

參考資料:

- http://blog.checkpoint.com/2016/11/30/1-million-google-accounts-breached-gooligan/

- https://plus.google.com/+AdrianLudwig/posts/GXzJ8vaAFsi

- http://arstechnica.com/security/2016/11/1-million-android-accounts-compromised-by-android-malware-called-gooligan/

分享至