GameOver Zeus 殭屍網絡在香港的偵測及清理

HKCERT 估計香港約有 2,400 部電腦受感染成為 GameOver Zeus (GOZ) 殭屍網絡。為免你的電腦成為黑客工具,你可以依照我們提供步驟偵測電腦是否受感染及進行清理。

1. HKCERT 對 GameOver Zeus 殭屍網絡感染作出的清理行動

在 2014 年 6 月,由美國警方聯合多個國家的執法部門及多間網絡保安公司發起代號為 "Operation Tovar" 的聯合行動,目標是瓦解操控 GOZ 殭屍網絡的犯罪集團。我們透過Shadowserver1,Symantec2 及 US-CERT3 收到關於香港網絡受 GOZ 殭屍網絡感染的報告。香港約有 2,400 個 IP 地址曾連接到由保安研究人員設立的 sinkhole 偵測系統(即模擬殭屍網絡指揮控制中心的伺服器),反映使用這些 IP 地址進行連線的電腦可能已受 GOZ 惡意程式感染,並成為 GOZ 殭屍網絡的一分子。我們收到報告後,已通知管理這些 IP 地址的網絡供應商,提醒他們客戶的電腦可能已受感染。

2. GameOver Zeus殭屍網絡造成的影響

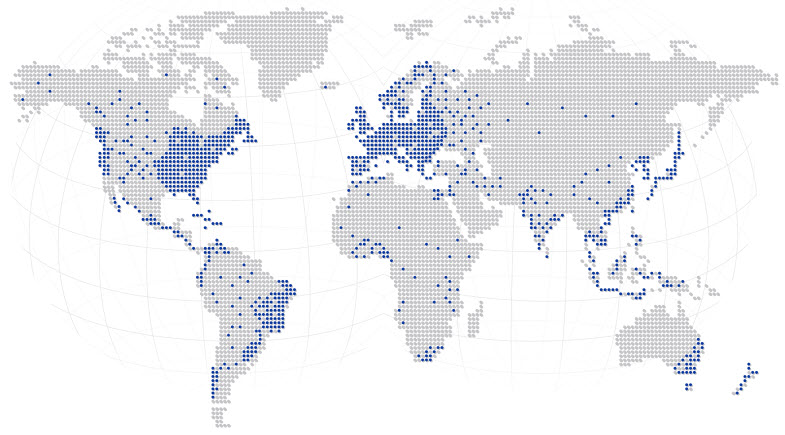

Zeus 是一種惡名遠播針對銀行的惡意程式,而 GOZ (別名 P2P Zeus, ZeuS v3) 是新一代變種,改用點對點連接方式進行控制,並設有動態網域產生運算 (DGA) 作為備用連接和以加密方式傳送資料,令殭屍網絡更難被瓦解。根據 FBI 資料4,全球約有超過 100 萬部電腦已受感染。美國是最受影響的國家,佔約25%。

圖一:感染國家的分佈 (圖片來源:FBI)

GOZ 是一種針對 Windows 作業系統的惡意程式,最早於 2011 年 9 月發現。它主要透過 Pushdo 殭屍網絡發送附有惡意軟件的垃圾/釣魚電郵進行傳播。

GOZ 的主要目的是從受感染的電腦上竊取銀行登入資料。它利用瀏覽器中間人 (MITB) 技術攔截線上會話訊息,因此可以越過雙重認證保護和顯示偽冒銀行訊息畫面,套取用戶戶口資料作交易核證。除了竊取資料,它可能利用受感染的電腦發送垃圾郵件,進行網絡攻擊及安裝其他惡意軟件等,例如知名勒索軟件 “CryptoLocker” 來賺取金錢。FBI 估計 GOZ 殭屍網絡已造成全球超過一億美元的損失。

3. 如何偵測及清除 GameOver Zeus惡意程式

若懷疑你的電腦受 GOZ 惡意程式感染,請參照以下網頁為電腦進行完整掃描:

https://www.hkcert.org/botnet#cleanup

注意: 由於受害者的銀行登入資料可能已被竊取,HKCERT 建議在清除惡意程式後,請立即變更密碼。

4. 參考資料

以下是備註的參考資料及關於 GOZ 殭屍網絡的其他技術詳情。

- http://blog.shadowserver.org/2014/06/08/gameover-zeus-cryptolocker

- http://www.us-cert.gov/ncas/alerts/TA14-150A

- http://www.symantec.com/connect/blogs/international-takedown-wounds-gameover-zeus-cybercrime-network

- http://www.fbi.gov/news/stories/2014/june/gameover-zeus-botnet-disrupted

分享至