Heartbleed 漏洞的影響及應對

引言

在2014年4月8日,世界各地的資訊保安網站報導了有關 OpenSSL Heartbleed 的保安漏洞的消息, HKCERT在當日發出了相關的保安公告.

影響

Heartbleed 漏洞存在於OpenSSL 的TLS heartbeat extension 中,由於運用OpenSSL 進行加密連線的系統十分普遍,甚多系統受此漏洞影響。一些常用的網上服務,如 Facebook,Instagram,Pinterest,Tumblr,Twitter,Google,Yahoo,Gmail,Yahoo Mail,GoDaddy,Dropbox,Minecraft,等都受到此漏洞影響,它們亦立即修補此漏洞,以免影響擴大。受影響的系統還包括SSL VPN 和使用SSL加密的 POP3 /IMAP /SMTP 電郵服務和一些流動應用程式。

成功利用此漏洞的黑客可發送特製的封包到受影響的伺服器,使該伺服器洩漏記憶體中的資料。洩漏的資料包括使用者名稱及密碼,甚至伺服器數碼證書的私匙(private key)。

如何應對Heartbleed漏洞?

系統管理員

利用檢查Heartbleed漏洞工具,及核對受影響的品牌列表 ,檢查判斷系統是否受到漏洞的影響。

如發覺使用中的系統受Heartbleed漏洞影響:

- 安裝系統相關的修補程式

- 向認證機構撤銷並重新申請伺服器證書

- 在受影響的系統更新伺服器證書

- 通知所有使用者登入網站進行更改密碼

- 留意漏洞的最新消息

一般使用者

1. 更改密碼

由於此漏洞已存在了兩年之多,因此無法得知黑客是否已經利用此漏洞,本中心建議先更改所有網上服務的密碼,確保帳號的安全。

- 使用者必須利用檢查Heartbleed漏洞工具 ,確認所使用的服務已修補該漏洞,方可更改相關網站的登入密碼,否則仍會有洩漏使用者名稱及密碼的風險。

- 使用者如果發覺網上服務受到Heartbleed漏洞的影響

- 請盡快通知網站的管理人員修補漏洞,同時須停止使用該服務,並刪除相關網站上的個人資料。

- 在確認該網站已經修補漏洞之後,方可更改相關網站的登入密碼

2. 小心釣魚電郵

使用者須提防不法份子有可能利用是次漏洞的廣傳性,運用網絡釣魚的手法,騙取使用者名稱及密碼。

- 如收到更改密碼的通知電郵,請不要直接開啟電郵中提供的連結。應直接連接到服務供應商網站,確保網站不受漏洞影響或已經修補,然後更改密碼。

3. 保持更新

電腦上的第三方應用程式 (例如: Google Drive, DropBox, iTune等)可能受此漏洞影響。

- 使用者請檢查所有的第三方應用程式會否受到影響,更新所有第三方應用程式到最新版本。

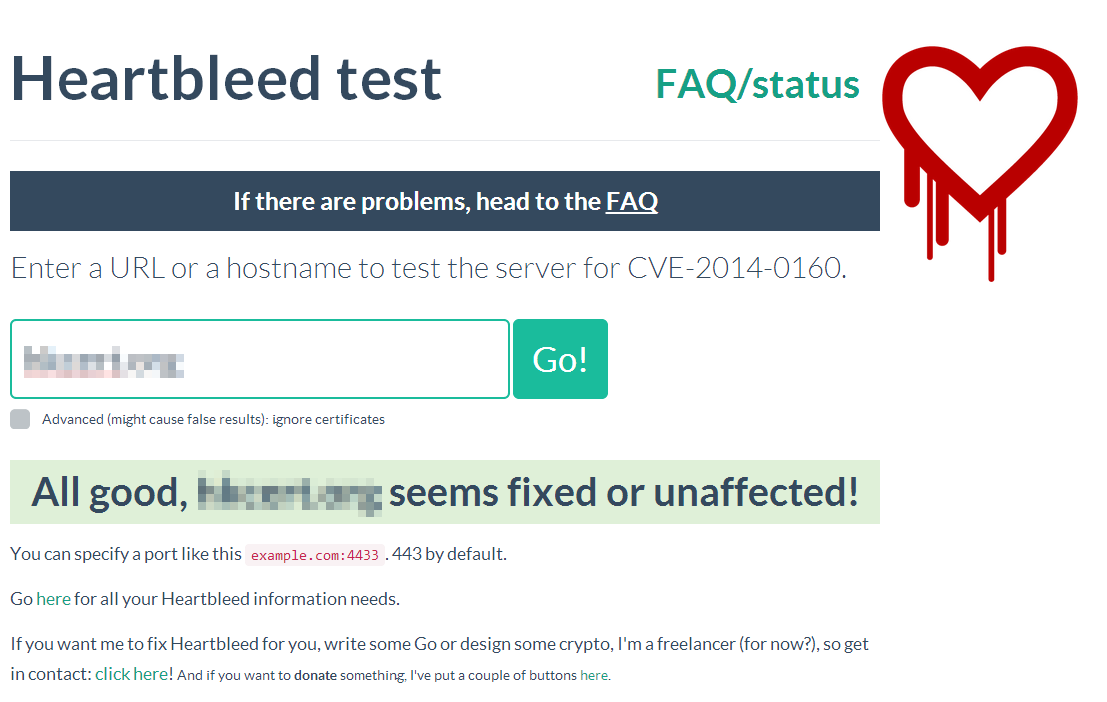

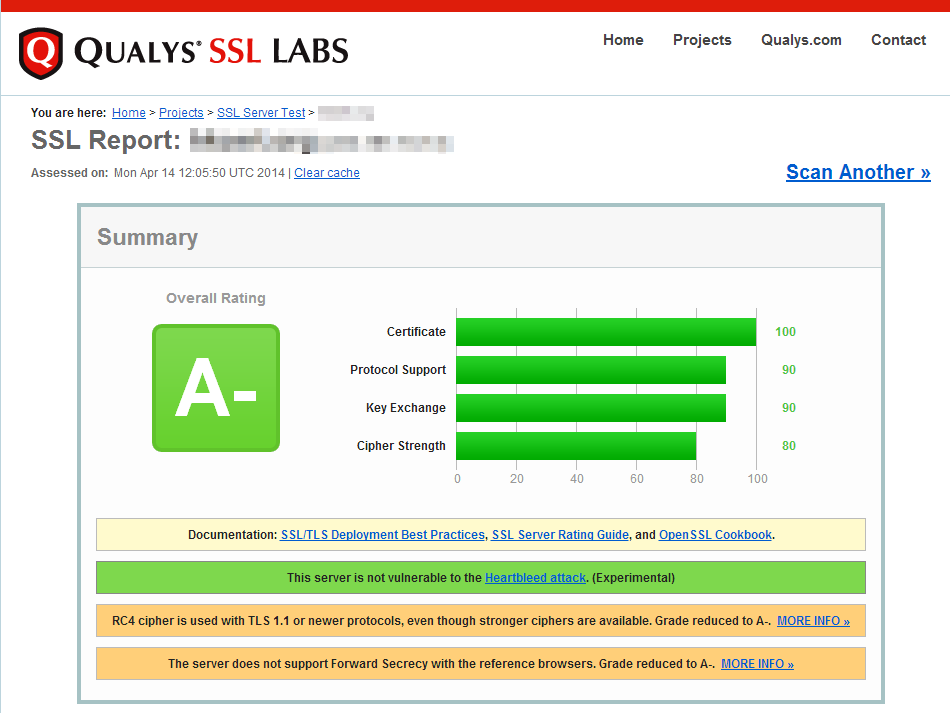

檢查Heartbleed漏洞工具

現在有一些保安網站有提供檢查功能,只要你將相關的網址或電郵伺服器主機名輸入到網頁中就可得知網站是否存在漏洞。

網頁服務檢查工具

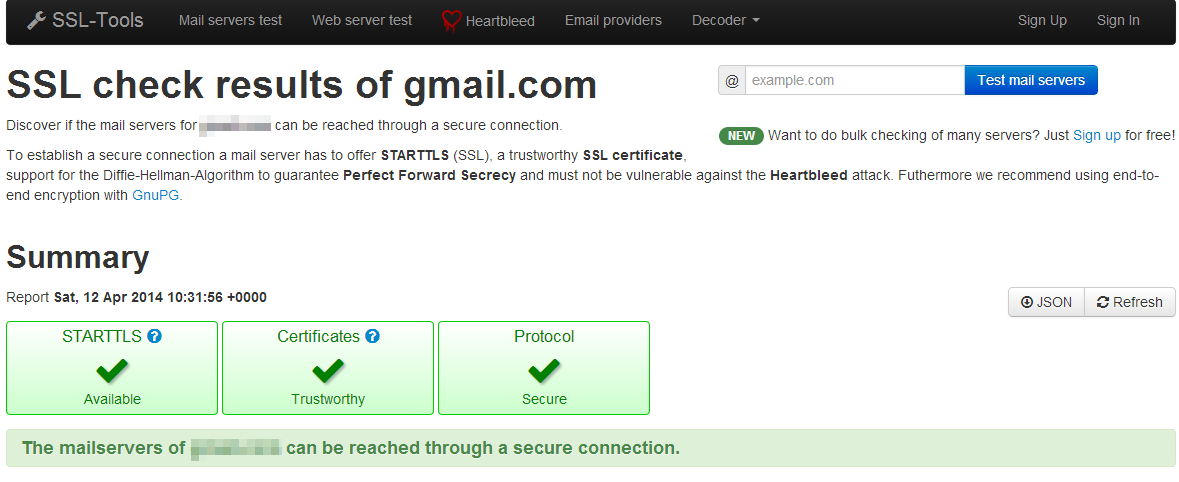

電郵服務

電郵服務檢查工具

Chrome 瀏覽器插件

此插件會檢查正在瀏覽的網站,並顯示瀏覽中的網站是否受影響

附加資料:

- (英文)http://heartbleed.com/

- (英文)http://info.baesystems.com/rs/baesystems/images/Heartbleed_infographic.pdf

分享至